この記事のポイント

VNet間のトラフィック制御にはAzure Firewallが最適。NSGでは対応できないFQDNフィルタリングやTLS検査が必要な場面で選ぶべき

SKU選定はStandardから始めるのが基本。TLS検査やIDPS(侵入検知)が必要になった段階でPremiumへ移行すべき

複数VNetを運用する組織はAzure Firewall Managerを活用すべき。ポリシーの一元管理で設定ミスによるセキュリティホールを防げる

固定費が月額約10万円以上かかるため、小規模環境ではNSG+Application Gatewayの組み合わせがコスト面で有利

Azure Sentinelと連携すればファイアウォールログの自動分析・脅威検出が可能になり、SOC運用の効率化に直結する

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azure Firewallは、Azure上で提供されるマネージドのネットワークファイアウォールです。スケールアウトや高可用性を備え、仮想ネットワークのトラフィックを一元的に保護できます。

本記事では、Azure Firewallの種類、設定方法、料金、他のAzureセキュリティサービスとの統合を整理します。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

➡️Microsoft Azureとは?できることや各種サービスを徹底解説

✅Microsoft 365 Copilotの最新エージェント機能「Copilot Cowork」については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

Azure Firewallとは

Azure Firewallは、Microsoftが提供するクラウドサービスの一つで、インターネット上の安全な 「場所を守る門番」 のような役割を果たします。あなたが会社や組織で使うインターネットの入り口と出口を守り、不要なり危険な通信をブロックして、必要な通信だけがスムーズに行われるように管理します。

イメージとしては、自宅の玄関に鍵やセキュリティシステムを設置するようなものです。外からの侵入者を防ぎつつ、家族が自由に出入りできるようにするためのシステムです。

Azure Firewallを使うことで、会社の重要な情報がインターネットを通じて安全にやり取りされ、外部からの攻撃や不正アクセスを防ぐことができます。

Firewall イメージ画像

マネージドサービスとしての特性は、組織がインフラストラクチャ管理における労力を減らし、不要なトラフィックの遮断と脅威からの保護により、より 安全なクラウド環境の構築 を支援します。

【関連記事】

➡️Azureのセキュリティ対策を徹底解説!主要機能や製品、導入事例も

Azure Firewallの種類

Azure Firewallは、異なるセキュリティ要件に応えるために複数の種類が提供されています。これらのバージョンは、使用する機能と提供されるセキュリティレベルによって区別されます。

一般的に、Azure Firewallは「Basic」、「Standard」、「Premium」の3つのプランがあり、それぞれ異なる顧客のニーズに合わせて設計されています。

Azure Firewall Basic

Azure Firewall Basicは、簡単で基本的な保護機能を提供するエントリーレベルのオプションです。小規模のビジネスや開発テスト環境など、コストを抑えたいシナリオで好んで利用されます。

Basicバージョンは、スタンダードなトラフィックフィルタリングと基本的なセキュリティルールを持っており、Azure Firewallのセキュリティを初めて体験するユーザーに適しています。

Azure Firewall Standard

Azure Firewall Standardは、基本的なセキュリティ機能を提供する初期バージョンです。ネットワークトラフィックのフィルタリング、アプリケーションルールの作成、脅威インテリジェンスベースのフィルタリングといった標準的な機能を備えています。

また、Azure Cloudのユーザーに適した、使いやすさと費用効果の高いセキュリティソリューションを提供します。

Standard版は、特に中規模のビジネスやセキュリティ要件が比較的低いアプリケーションに適しています。

Azure Firewall Premium

Azure Firewall Premiumは、Standard版の全機能に加えて、より高度なセキュリティ機能を提供します。TLS検査、IDPS(侵入検知防止システム)、URLフィルタリング、Webカテゴリフィルタリングなどの高度なセキュリティ機能が追加されています。

Premium版は、規制要件が厳格な業種や、高度なセキュリティが求められる大規模なビジネス環境に適しています。

Azure Firewallの設定方法

ステップ1: Azure Firewallのセットアップ

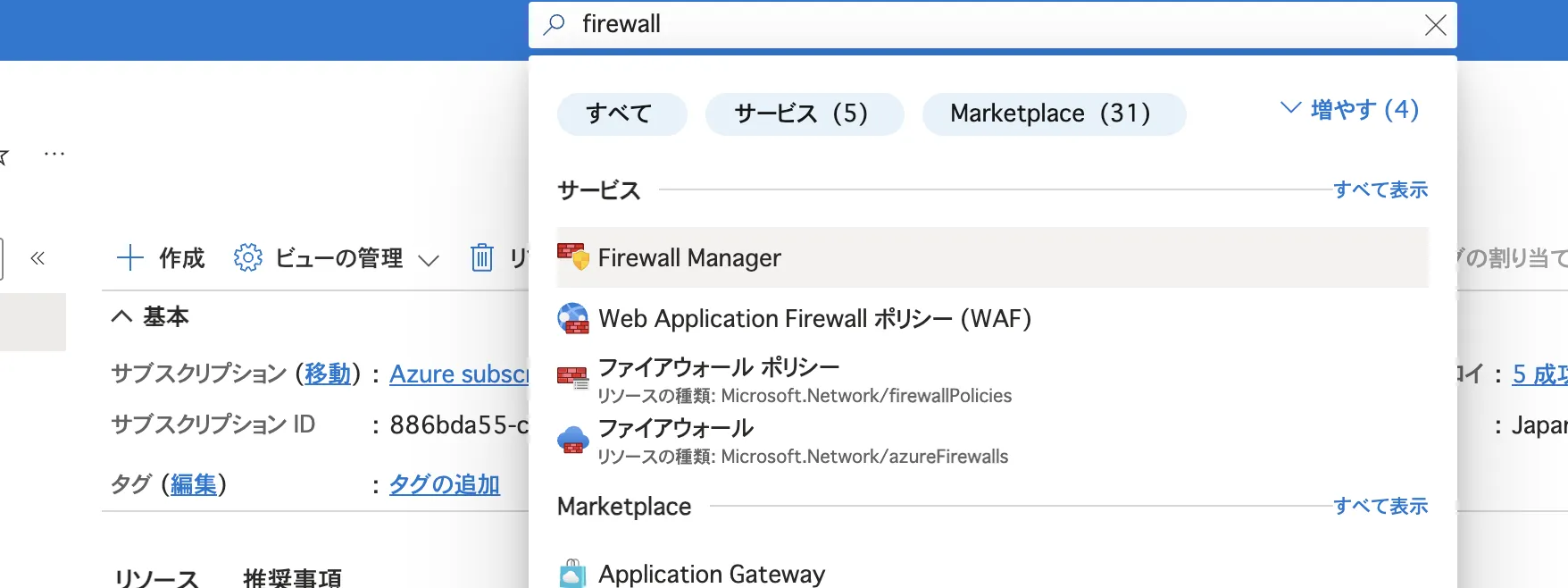

- Azureポータルにログインします。

➡️Azure portalの操作方法はこちら

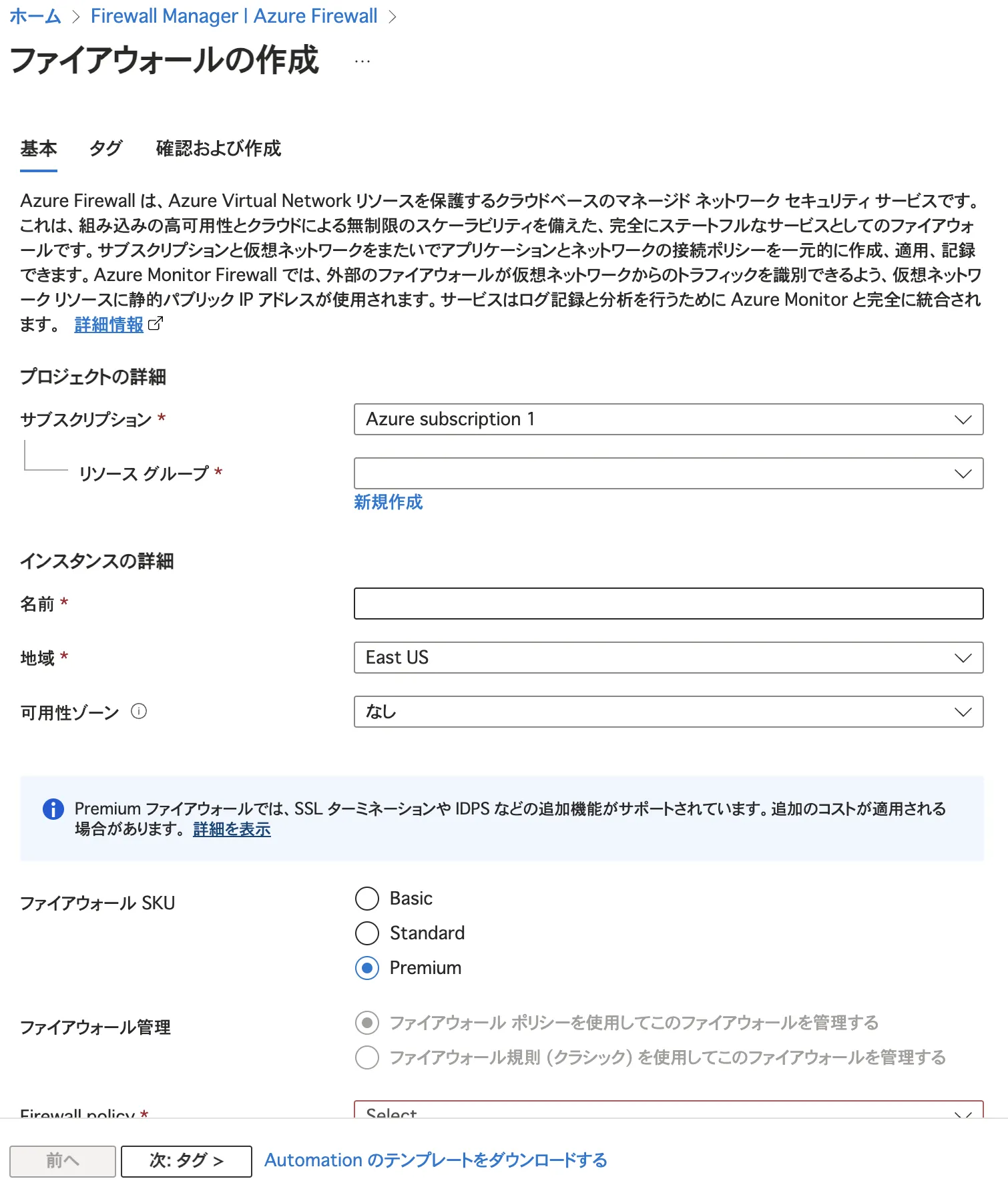

- リソースの作成からFirewallを選択し、必要な情報(リソースグループ、名前、リージョンなど)を入力して、作成をクリックします。

Firewall検索画面

- Firewallの作成が完了したら、ルールの設定を行います。

アプリケーションルール、ネットワークルール、NATルールを設定して、どのようなトラフィックを許可または拒否するかを定義します。

Firewallの作成画面

ステップ2: ルールの作成

- アプリケーションルール: 特定のアプリケーション(HTTP, HTTPS通信など)へのアクセスを制御します。例えば、特定のWebサイトのみを許可する設定などが可能です。

- ネットワークルール: IPアドレスやポート番号を指定して、ネットワークレベルでのアクセス制御を行います。特定のIPアドレスからのアクセスのみを許可する設定などができます。

- NATルール: 外部からのトラフィックを内部ネットワークの特定のサービスに転送するためのルールです。外部からのアクセスを内部の特定のサーバに転送する設定などが可能です。

ステップ3: ルールの適用と監視

- Firewallのルールを設定したら、ルールを適用します。この設定により、Azure内のリソースへのアクセスがこれらのルールに基づいて管理されます。

- Azure Monitorやログ分析ツールを使用して、Firewallのログやトラフィックの監視を行います。不正なアクセスの試みや、許可されたトラフィックのパターンなどを確認できます。

Firewall管理画面

Azure Firewallの価格と料金計算

Azure Firewallの料金は、デプロイ時間とデータ処理量に基づいて計算されます。SKUごとに単価が異なるため、要件に合わせて選択することが重要です。

料金体系の構成要素

料金は大きく分けて「デプロイ(時間課金)」と「処理(従量課金)」で構成されます。

- デプロイ(時間課金)

Firewallを稼働させている時間に応じて課金されます。常時稼働が前提になるため、ここがベースコストになります。

- 容量ユニット(時間課金)

トラフィック量が増えると、容量ユニット側の費用が効きやすくなります。ピークを見込んだ設計が重要です。

- データ処理(GB課金)

処理したデータ量に応じて課金されます。大容量転送や検査対象が多い構成では影響が大きくなります。

価格例(2026年2月時点:Japan Eastリージョン想定)

以下はJapan Eastリージョンの代表的な価格例です。SKUや構成で変動するため、見積もり時は公式の価格ページを参照してください。

| 項目 | 単位あたりの価格 | 補足 |

|---|---|---|

| Standard デプロイ | $1.25 / 時間 | 常時稼働のベースコスト |

| Standard 容量ユニット | $0.07 / 時間 | トラフィック増加で影響が出やすい |

| Premium 容量ユニット | $0.11 / 時間 | より高度な検査要件向け |

| Basic データ処理 | $0.065 / GB | データ量に比例して増加 |

※価格は2026年2月時点、リージョン:Japan East、通貨:USDの参考値です。

実務では、常時稼働の時間課金に加えて、ピーク時のトラフィックが容量ユニットに効きやすい点が重要です。ルール設計やトラフィックの流し方でコストが変わるため、想定トラフィックを先に置いて見積もると判断しやすくなります。

詳細はAzure公式の価格ページ(Azure Firewall の価格 | Microsoft Azure)で確認してください。

Azure Firewallの確認方法

Azure Firewallを効率的に管理するには、適切なツールとサービスが必要です。Microsoft Azureは、このためのいくつかのオプションを提供しており、それらを利用することで、Azure Firewallの設定、監視、メンテナンス作業を簡単に行うことができます。

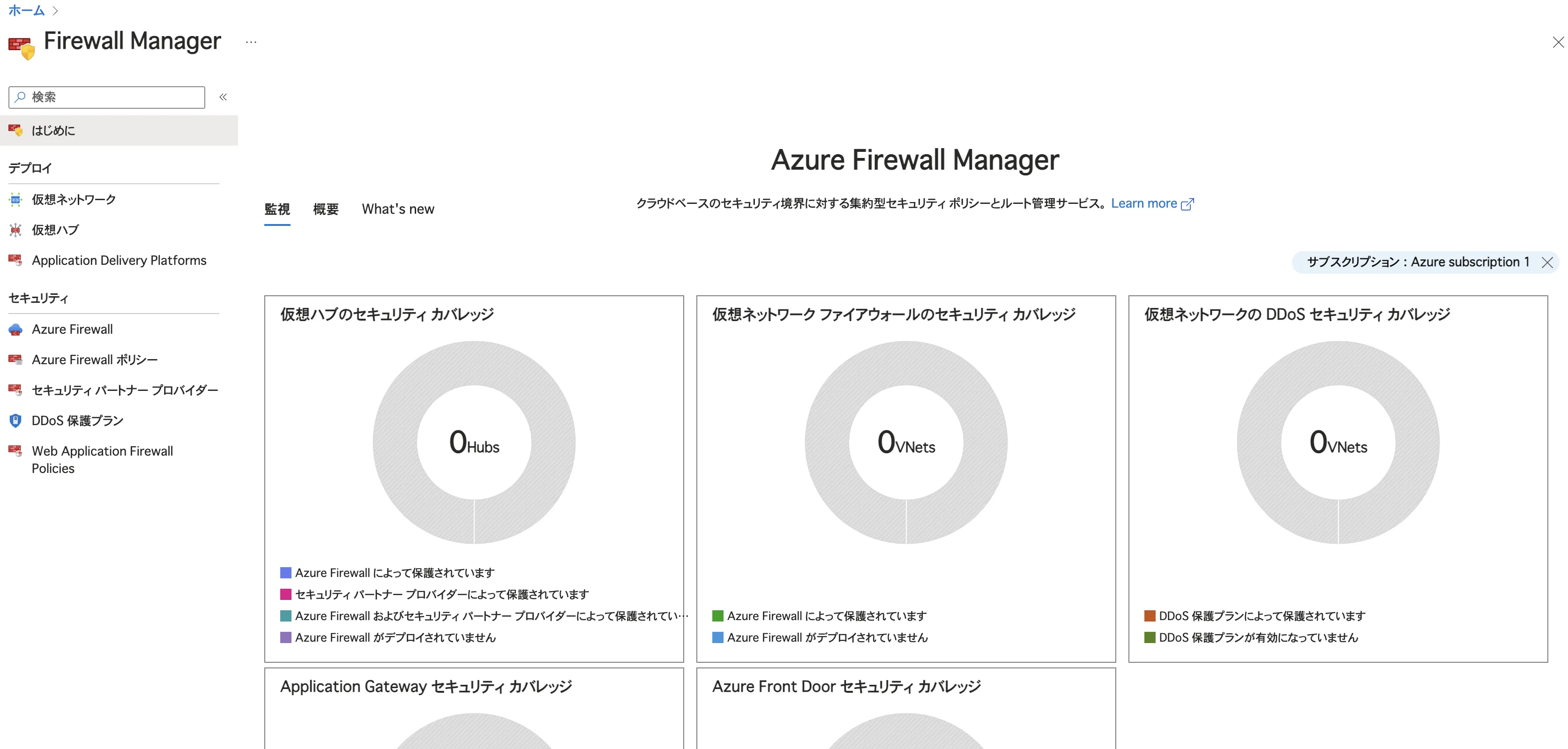

Azure Firewall Manager

Azure Firewall Managerは、Azure Firewallポリシーとルールを集中管理するためのセキュリティ管理サービスです。このサービスにより、ユーザーは複数のファイアウォールインスタンスにまたがるセキュリティポリシーを簡単に設定し、一貫した適用を行うことができます。また、Azure Firewall Managerを使用すると、ポリシーの自動化やインテグレーション、組織全体でのセキュリティスタンスの向上などが可能になります。

サポートされているリージョン

Azure Firewallは、世界中の多くのAzureリージョンで利用することができます(もちろん日本でも利用可能です)。サービスが使用可能な特定の地域やリージョンについての情報はAzureの公式ドキュメントで受け取ることが可能です。地理的な要件やレイテンシーの考慮、規制の遵守などを理由に、ユーザーは自身のファイアウォールインスタンスを特定のリージョンに配置する選択ができます。

他のAzureセキュリティサービスとの統合

Azure Firewallは、ネットワークセキュリティグループ(NSG)、Application Gateway上のWeb Application Firewall(WAF)、Azure Security Centerなどの他のセキュリティリソースと組み合わせて利用することが推奨されます。これにより、ファイアウォールの機能に加えて、さらに詳細なトラフィック管理や脅威検知が可能になります。

たとえば、WAFを使用することで、Webアプリケーションを特定の種類の攻撃から保護する追加の保護層を提供できます。IPS/IDS(侵入防止システム/侵入検知システム)の統合により、高度な脅威分析と脆弱性マネジメントが可能になります。

これらの統合機能は、Security as a Service (SaaS) ソリューションの一部として活用され、シームレスなセキュリティ体験を提供します。Azureの一元管理されたダッシュボードを使用すると、セキュリティの状態をリアルタイムで監視し、即時に対応することが可能です。

ファイアウォール設計の知見をAI業務自動化にも活かすなら

Azure Firewallでネットワークセキュリティの設計・運用を手がけてきた経験は、AI業務自動化環境のトラフィック制御にもそのまま活きます。AI業務自動化ガイドでは、セキュリティ設計の知見を活かしたAI導入の進め方を220ページにわたって解説しています。

ファイアウォール設計からAI業務自動化へ

Azure Firewallの運用力をAI環境に展開

Azure Firewallでネットワークセキュリティを設計してきた経験は、AI業務自動化環境のトラフィック制御にも活きます。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

まとめ

この記事では、Azure Firewallという重要なセキュリティコンポーネントについて詳しく解説しました。Azure Firewallの基本情報から、異なる種類のエディション、主要な機能、そして最適な管理方法に至るまで、多岐にわたるトピックをカバーしました。Azure Firewallは、Microsoft Azure環境内でセキュリティを強化し、きめ細かいトラフィックフィルタリングを行うための強力なツールです。

最新のセキュリティ脅威から自組織を守るには、Azure Firewallのような先進的なセキュリティサービスの導入が不可欠です。管理者は、組織のニーズに応じて最適なAzure Firewallエディションを選択し、セキュリティポリシーを策定して実施していきましょう。