この記事のポイント

VNet→PaaSの基本的なセキュリティ強化にはサービスエンドポイントが第一選択。追加料金ゼロで数分で設定完了できる

オンプレミス接続・特定リソース単位のアクセス制御・クロスリージョン構成が必要ならプライベートエンドポイントを選ぶべき

開発環境はサービスエンドポイント、本番環境はプライベートエンドポイントという使い分けがコストとセキュリティの両立に有効

PCI DSS等のコンプライアンス要件がある環境では、完全なプライベート接続を実現できるプライベートエンドポイントが必須

パブリックインターネット経由のPaaSアクセスを放置している場合は、まずサービスエンドポイントで早急に対策すべき

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azureサービスエンドポイントとは、仮想ネットワーク(VNet)からAzureのPaaSサービスに対して、インターネットを経由せず直接かつ安全にアクセスするためのネットワーク機能です。

追加料金なしで利用でき、ルートテーブルの自動更新やファイアウォール連動によってセキュリティと通信効率を同時に向上させることができます。

本記事では、サービスエンドポイントの仕組み、Azure Portalでの設定手順、メリットと注意点、プライベートエンドポイントとの比較、料金体系までを体系的に解説します。VNetからPaaSへの接続セキュリティを強化したい方に向けて、ユースケース別の選定ポイントもお伝えします。

目次

Azureサービスエンドポイントとは(2026年最新)

Azureサービスエンドポイントとは、仮想ネットワーク(VNet)からAzureのPaaSサービスに対してインターネットを経由せず直接アクセスするためのネットワーク機能です。この機能を有効化すると、VNet内のリソースがAzure StorageやAzure SQL DatabaseなどのPaaSサービスに、Azureのバックボーンネットワークを通じて安全にアクセスできるようになります。

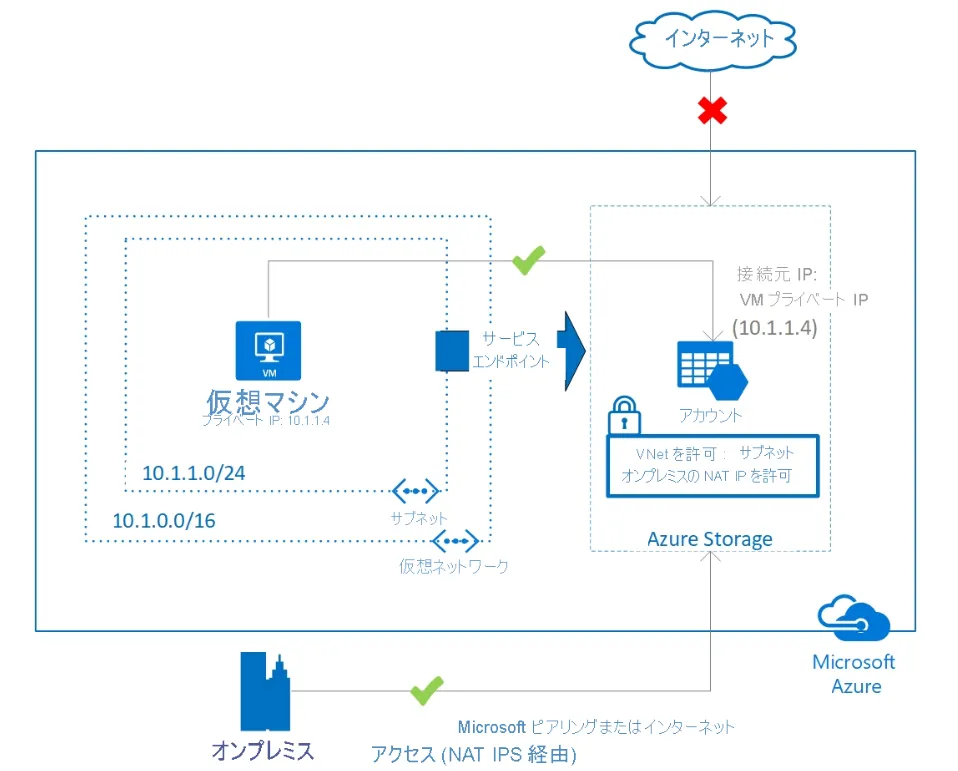

サービスエンドポイントイメージ (参考: Azure Virtual Network service endpoints)

以下の表で、サービスエンドポイントが対応する主なAzureサービスを整理しました。

| サービス名 | サービスタグ | 主な用途 |

|---|---|---|

| Azure Storage | Microsoft.Storage | Blob、Files、Queue、Tableへのアクセス |

| Azure SQL Database | Microsoft.Sql | データベースへのセキュアな接続 |

| Azure Cosmos DB | Microsoft.AzureCosmosDB | グローバル分散データベースへのアクセス |

| Azure Key Vault | Microsoft.KeyVault | 暗号化キー・シークレットの安全な管理 |

| Azure Service Bus | Microsoft.ServiceBus | メッセージングサービスへの接続 |

| Azure Event Hubs | Microsoft.EventHub | イベントストリーミングへの接続 |

| Azure App Service | Microsoft.Web | Webアプリへのバックエンド接続 |

| Azure Container Registry | Microsoft.ContainerRegistry | コンテナイメージのプル/プッシュ |

| Azure AI Services | Microsoft.CognitiveServices | AI/ML APIへのアクセス |

サービスエンドポイントは追加料金なしで利用でき、既存のAzure FirewallやNSGと組み合わせることで多層防御のネットワークセキュリティを構築できます。一方で、VNetからPaaSへの接続を検討しているにもかかわらず「サービスエンドポイントとプライベートエンドポイントのどちらを使うべきか判断できない」「セキュリティ要件を満たす構成が分からない」といった理由でパブリックインターネット経由のアクセスを放置している企業も見受けられます。パブリックアクセスのままではデータ漏えいや不正アクセスのリスクは残り続けるため、早期の対策が重要です。

サービスエンドポイントの仕組み

サービスエンドポイントを有効化すると、VNetのサブネットに対して2つの重要な変更が自動的に行われます。

-

ルートテーブルの書き換え

サービスエンドポイントが有効化されると、サブネットのルートテーブルが自動で更新されます。対象PaaSサービスのIPアドレス範囲に向かうトラフィックが、インターネットゲートウェイではなくAzureバックボーンネットワークを経由するルートに変更されます。変更前はすべての外部向けトラフィックがインターネットゲートウェイ経由(0.0.0.0/0→インターネット)でしたが、変更後はPaaS向けトラフィックだけがAzureバックボーン経由に切り替わります。これにより通信経路が短縮され、セキュリティも向上します。

-

ファイアウォール連動

サービスエンドポイントは、各PaaSサービスのファイアウォール機能と連動してセキュリティを強化します。有効化すると「このVNet/サブネットからのアクセスを許可する」というネットワークルールが自動追加され、許可されたVNetからのみPaaSサービスにアクセスでき、パブリックインターネットからの不要なアクセスをブロックできます。

Azure Load Balancerを使用した負荷分散構成でも、サービスエンドポイントはサブネット単位で適用されるため正常に機能します。

ルートテーブルの自動更新と管理負荷の軽減

サービスエンドポイントの大きな利点の一つは、ルートテーブルの自動更新機能です。以下の表で、自動更新が行われる3つのケースを整理しました。

| ケース | 内容 | 管理者の対応 |

|---|---|---|

| PaaSのIP範囲変更 | Azure StorageなどのIPアドレス範囲が変更された場合、ルートを自動更新 | 不要(自動) |

| 新リージョンの追加 | Azureが新しいデータセンターを追加した場合、自動でルートを追加 | 不要(自動) |

| ユーザー定義ルートとの共存 | 独自ルート設定との共存で、サービスエンドポイントのルートが優先 | 競合の確認のみ |

手動でIPアドレス範囲を追跡・更新する必要がないため、ネットワーク管理の運用コストを大幅に削減できます。Azure Portal、Azure CLI、PowerShellのいずれからでも簡単に設定・管理が可能です。

サービスエンドポイントの設定方法

サービスエンドポイントの設定は、以下の3ステップで完了します。

| ステップ | 内容 | ポイント |

|---|---|---|

| 1. VNetとサブネットの選択 | Azure Portalで対象の仮想ネットワークとサブネットを選択 | 事前にVNetの作成が必要 |

| 2. サービスエンドポイントの有効化 | サブネットの編集画面で対象サービスを選択して有効化 | 複数サービスを同時に有効化可能 |

| 3. PaaS側のファイアウォール設定 | ストレージアカウント等で「選択したVNetからのみアクセス」を設定 | パブリックアクセスの制限を確認 |

設定自体は数分で完了し、追加料金は発生しません。以下に、Azure Portalでの具体的な手順を画像付きで解説します。

Azure Portalでの具体的な設定手順

ステップ1:仮想ネットワークの選択

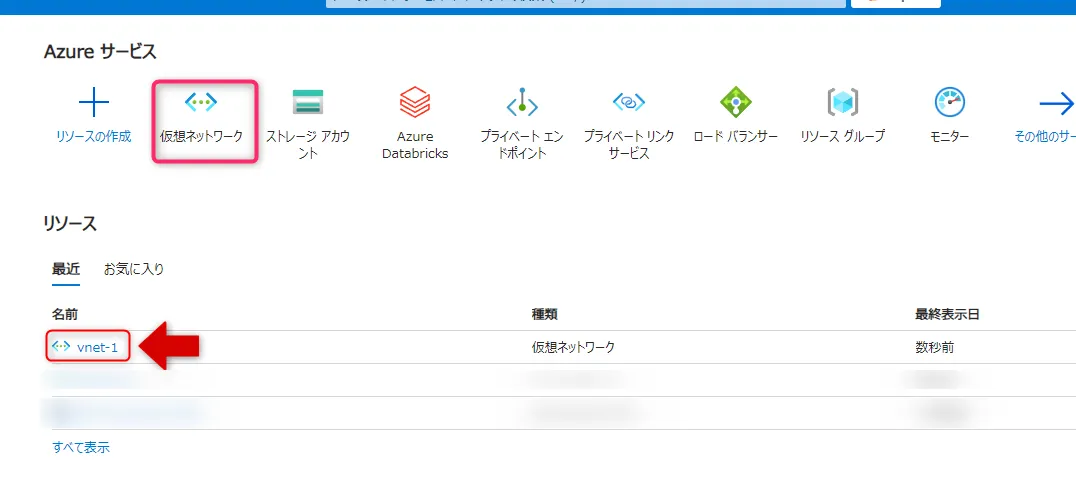

Azure Portalにサインインし、「仮想ネットワーク」をクリックして設定したいVNetを選択します。

Azureポータル画面

VNet選択

Azureアカウントの作成がまだの場合は、Azureの無料アカウント作成方法を参照してください。

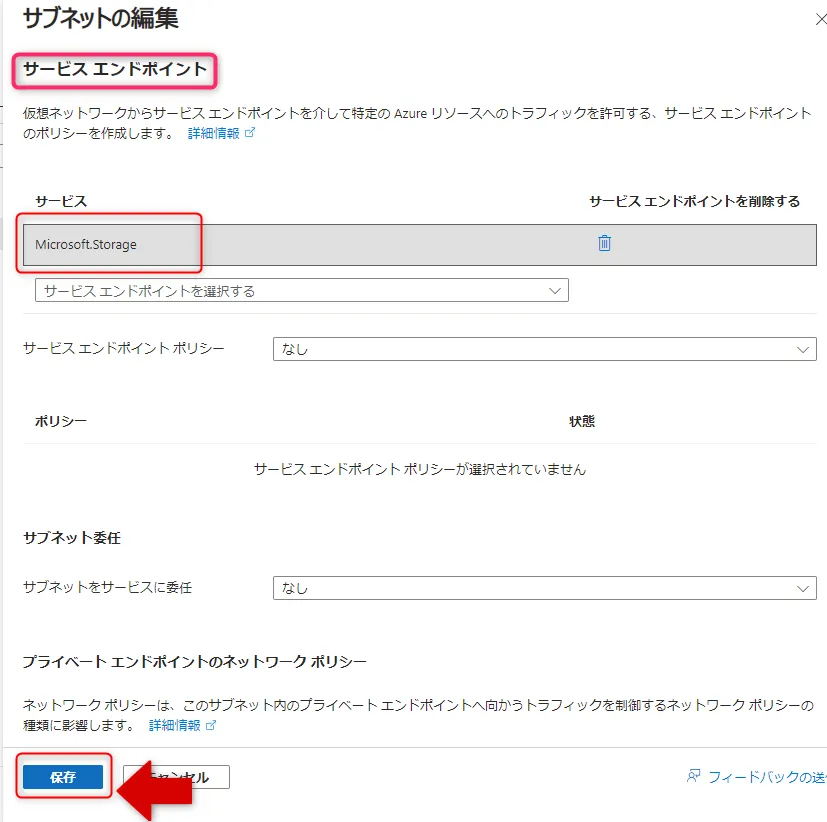

ステップ2:サービスエンドポイントの有効化

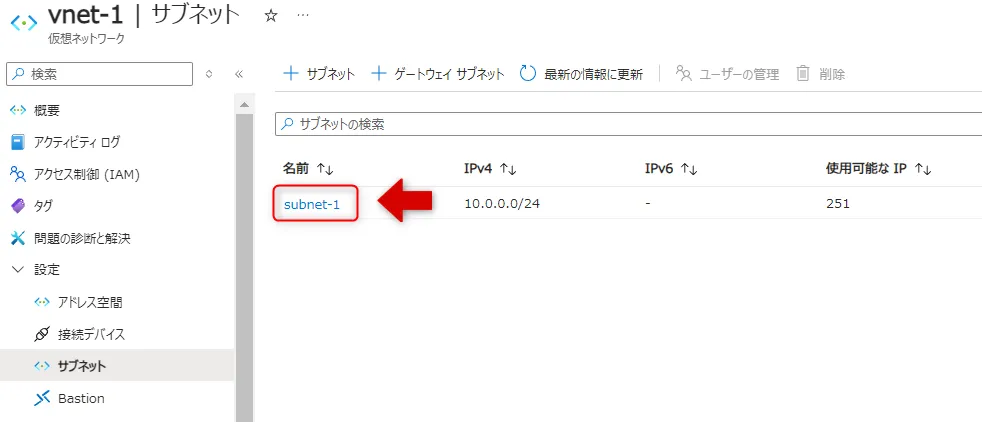

仮想ネットワークのページで「サブネット」をクリックし、サービスエンドポイントを有効化したいサブネットを選択します。

サブネット選択画面

サブネットの編集画面で「サービスエンドポイント」セクションから対象サービス(ここではMicrosoft.Storage)を選択し、「保存」をクリックします。

サブネット編集画面

これにより、VNet内のリソースがAzureバックボーンネットワーク経由でストレージアカウントに直接アクセスできるようになります。

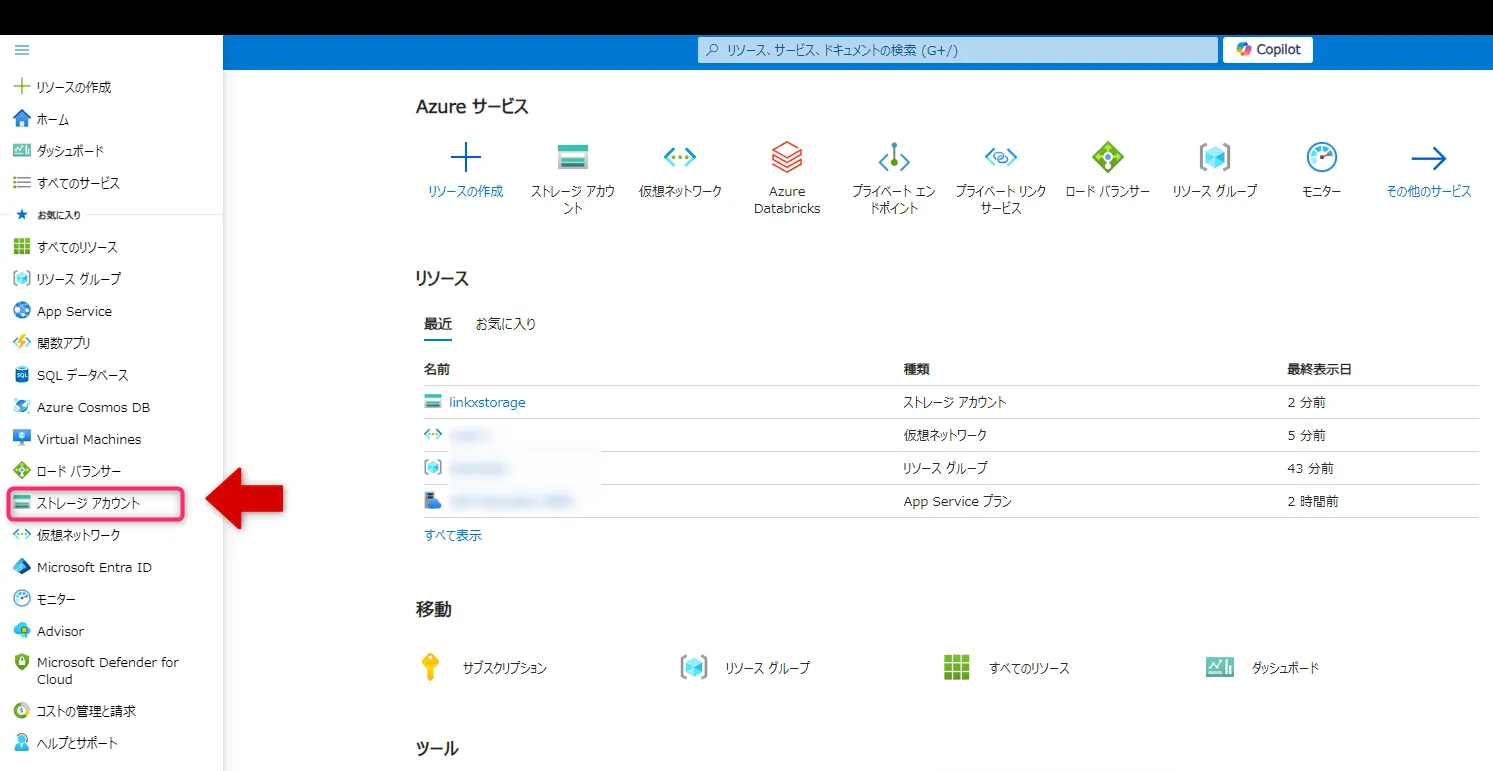

ステップ3:ストレージアカウントのファイアウォール設定

左側メニューから「ストレージアカウント」を選択し、設定対象のアカウントをクリックします。

ストレージアカウント選択

アカウント選択画面

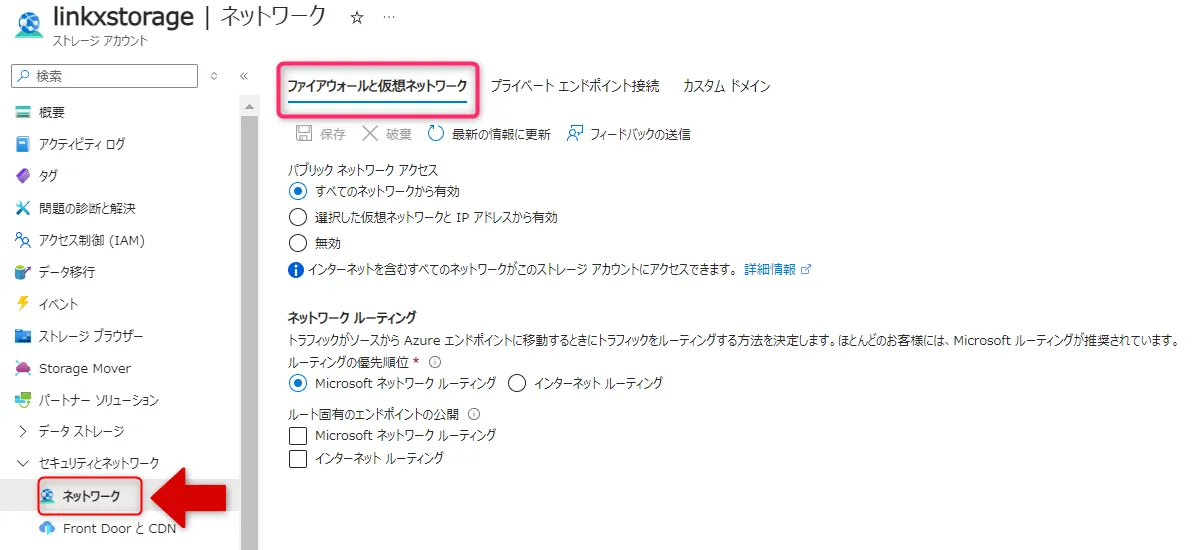

ストレージアカウントの設定ページで左側メニューから「ネットワーク」をクリックし、「ファイアウォールと仮想ネットワーク」タブを表示します。

ネットワーク画面

「選択した仮想ネットワークとIPアドレスから有効」をクリックし、「既存の仮想ネットワークを追加する」を選択します。

選択した仮想ネットワークとIPアドレスから有効選択画面

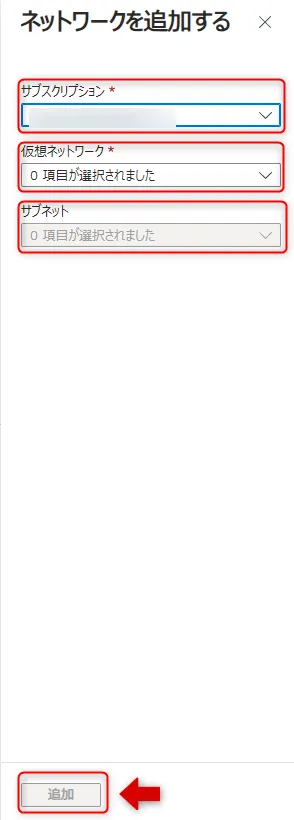

右側に表示される画面でアクセスを許可するVNetとサブネットを選択し、「追加」をクリックします。

ネットワーク追加画面

最後に画面の「保存」をクリックして設定を完了します。

保存ボタン

これで、選択した仮想ネットワークからのアクセスのみが許可され、パブリックインターネットからの不要なアクセスがブロックされます。

サービスエンドポイントのメリットと注意点

サービスエンドポイントには明確なメリットがある一方で、利用にあたって注意すべき制限事項も存在します。以下の表で、メリットと注意点を比較しました。

| メリット | 注意点・制限事項 |

|---|---|

| インターネット非経由でセキュリティ向上 | VNet→PaaS方向のみ(PaaS→VNet方向には使用不可) |

| ルートテーブルの自動更新で管理負荷軽減 | 基本的に同一リージョン内での構成が必要 |

| 追加料金なしで利用可能 | オンプレミスからの直接利用は不可 |

| Azure Portalから数分で設定完了 | サービス全体へのアクセス制御(特定リソース単位の制御は不可) |

| 帯域幅の効率的な利用が可能 | ルーティングの影響範囲を事前確認が必要 |

特に重要な注意点は、サービスエンドポイントがVNet→PaaS方向の接続にのみ対応する点です。PaaSからVNetへのトラフィック(例: Azure SQL DatabaseがVNet内のリソースにアクセスする場合)には対応していません。

PaaS→VNet方向やオンプレミスからのアクセス制約

双方向の接続やオンプレミスからのアクセスが必要な場合は、プライベートエンドポイント(Azure Private Link)の利用を検討する必要があります。

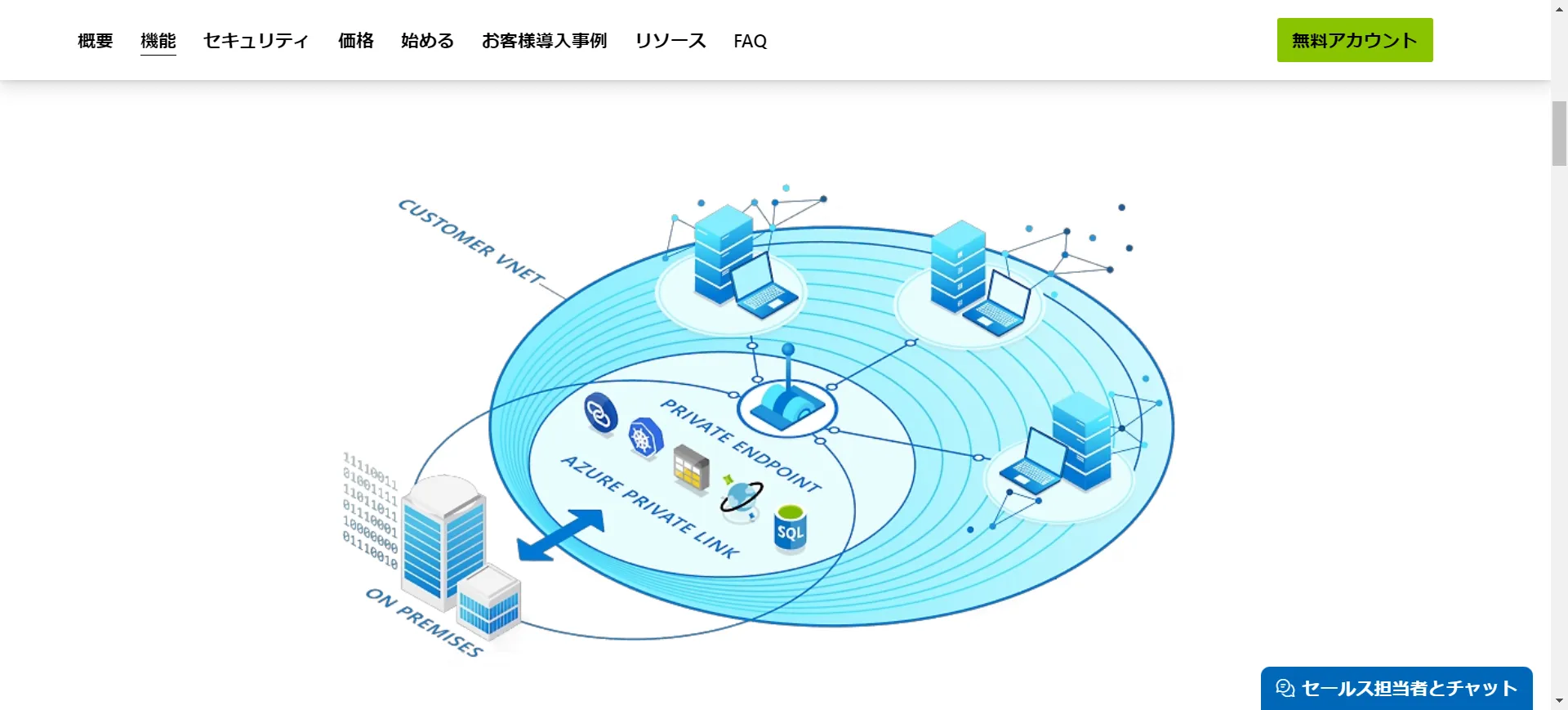

プライベートエンドポイントイメージ図 (参考: Azure Private Link)

プライベートエンドポイントは、VNet内にPaaSサービスの専用プライベートIPアドレスを作成し、双方向の接続を実現します。ExpressRouteやVPN Gatewayで接続されたオンプレミスのリソースからも、プライベートIPアドレスに到達できればPaaSサービスにアクセス可能です。一方、サービスエンドポイントはVNetのサブネットに対してのみ適用されるため、オンプレミスからの直接利用はできません。

リージョンについても、サービスエンドポイントは基本的に同一リージョン内で機能します。Azure StorageやSQL Databaseなどのグローバルサービスではリージョンを跨いだ接続も可能ですが、パフォーマンスの観点から同一リージョン内での利用が推奨されます。異なるリージョン間での接続が必要な場合も、プライベートエンドポイントのほうが柔軟に対応できます。

サービスエンドポイントとプライベートエンドポイントの比較

サービスエンドポイントとプライベートエンドポイントは、いずれもVNetからPaaSサービスへのセキュアな接続を提供しますが、機能や料金に大きな違いがあります。以下の表で、7つの観点から比較しました。

| 比較項目 | サービスエンドポイント | プライベートエンドポイント |

|---|---|---|

| 接続方向 | VNet→PaaSのみ | 双方向(PaaS→VNetも可能) |

| 接続粒度 | Azureサービス全体 | 特定のリソースインスタンス |

| IPアドレス | PaaSのパブリックIPを使用 | VNet内のプライベートIPを割り当て |

| リージョン制約 | 基本的に同一リージョン | 異なるリージョン間でも接続可能 |

| オンプレミス接続 | 不可 | ExpressRoute/VPN経由で可能 |

| DNS管理 | 変更不要 | プライベートDNSゾーンの構成が必要 |

| 料金 | 無料 | 約$0.01/時間/エンドポイント |

この比較から、サービスエンドポイントは「コストゼロでVNet→PaaSの基本的なセキュリティ強化を実現したい場合」に最適です。一方、プライベートエンドポイントは「特定リソースへの厳格なアクセス制御」「オンプレミスからの接続」「クロスリージョン接続」が求められるエンタープライズ環境に適しています。両者の技術的な違いについてはMicrosoftの公式ブログでも詳しく解説されています。

ユースケース別の選定ガイド

以下の表で、代表的なユースケースごとに推奨される接続方式を整理しました。

| ユースケース | 推奨方式 | 理由 |

|---|---|---|

| VNet内VMからStorageへのアクセスを保護 | サービスエンドポイント | コストゼロで十分なセキュリティを確保 |

| オンプレミスからSQL Databaseに接続 | プライベートエンドポイント | オンプレミスからの接続にはプライベートIPが必要 |

| 特定のストレージアカウントだけにアクセスを限定 | プライベートエンドポイント | リソース単位のアクセス制御が可能 |

| 開発・テスト環境のコスト最小化 | サービスエンドポイント | 追加料金なしで利用可能 |

| マルチリージョン構成のPaaS接続 | プライベートエンドポイント | リージョン制約なし |

| PCI DSS等のコンプライアンス要件 | プライベートエンドポイント | 完全なプライベート接続で要件を満たしやすい |

実務では、サービスエンドポイントとプライベートエンドポイントを併用するケースも多くあります。たとえば、開発環境ではコストを抑えるためにサービスエンドポイントを使い、本番環境ではプライベートエンドポイントでより厳格なセキュリティを適用するという使い分けです。Azure Bastionと組み合わせてVNet内のリソースに安全にアクセスする構成や、VNetピアリングで複数VNetを接続した上でサービスエンドポイントを適用する構成も、エンタープライズ環境では一般的です。

サービスエンドポイントの料金(2026年3月時点)

サービスエンドポイントとプライベートエンドポイントの料金体系は大きく異なります。以下の表で、コスト比較を整理しました。

| 項目 | サービスエンドポイント | プライベートエンドポイント |

|---|---|---|

| エンドポイント料金 | 無料 | 約$0.01/時間(約¥1.5/時間) |

| 月額コスト(1エンドポイント) | ¥0 | 約¥1,100/月 |

| データ転送(同一リージョン) | 通常のデータ転送料金 | 受信: 無料、送信: 約$0.01/GB |

| データ転送(クロスリージョン) | 通常の転送料金 | 追加料金あり |

10個のPaaSサービスに対してプライベートエンドポイントを設定した場合、エンドポイント料金だけで月額約11,000円のコストが発生します。サービスエンドポイントであれば同じ構成がゼロコストで実現できるため、要件がサービスエンドポイントで満たせるケースでは大きなコスト優位性があります。

NAT Gatewayなどの他のネットワーク機能と組み合わせる場合は、それぞれの料金も考慮する必要があります。2026年3月時点の最新料金は、Azureの料金体系の記事およびAzure Private Link公式料金ページを参照してください。

ネットワーク設計の知見をAI業務自動化にも活かすなら

サービスエンドポイントやプライベートエンドポイントでAzureネットワークのセキュリティ設計を手がけてきたなら、その知見はAI業務自動化環境の構築にもそのまま活きます。AI業務自動化ガイドでは、セキュアなネットワーク設計を前提としたAI導入の進め方を220ページにわたって解説しています。

ネットワーク設計からAI業務自動化へ

Azureネットワーク設計の知見をAI活用に展開

サービスエンドポイントで培ったAzureネットワーク設計の経験は、AI業務自動化環境のセキュアな通信設計にも活きます。220ページの実践ガイドで、Microsoft環境でのAI導入を計画してみませんか。

まとめ

この記事では、Azureサービスエンドポイントの概要、仕組み、設定方法、メリットと注意点、プライベートエンドポイントとの比較、料金までを体系的に解説しました。

サービスエンドポイントは、VNetからPaaSサービスへの通信をAzureバックボーン経由に切り替え、追加料金なしでセキュリティとパフォーマンスを向上させる機能です。ルートテーブルの自動更新やファイアウォール連動により、管理の手間も最小限に抑えられます。

VNetからPaaSへの接続セキュリティを強化する際は、以下の手順で検討を進めることを推奨します。

- 現在パブリックインターネット経由でアクセスしているPaaSサービスを棚卸しし、サービスエンドポイントで保護すべき対象を特定する

- 開発・テスト環境からサービスエンドポイントを有効化し、通信経路の変更による影響がないことを確認する

- オンプレミス接続や特定リソース単位のアクセス制御が必要な場合は、プライベートエンドポイントへの段階的な移行を検討する