この記事のポイント

画像・動画・ログ・バックアップなど非構造化データの保存先にはAzure Blob Storageが第一候補。S3互換のオブジェクトストレージでAzure連携が最も容易

アクセス頻度に応じてHot/Cool/Cold/Archiveを使い分けるべき。ログ保管をArchiveに移すだけで保存コストを最大約95%削減できる

予約容量(1年/3年)を活用すれば、Hot層で最大38%のコスト削減が可能。月間1TB以上保存する環境なら早期に検討すべき

セキュリティ設計ではSAS+Microsoft Entra ID認証の組み合わせが有効。共有キーのみの運用はアカウント乗っ取りリスクがあり避けるべき

AWS S3・GCS利用中でもAzure環境との連携が増えるならBlob Storageへの移行が現実的。ライフサイクル管理の自動化でマルチクラウド運用コストを抑えられる

AI導入で企業DXを推進する人| Microsoft AIパートナー|東工大修士(領域:NLP,金融工学)|NHK放送技術研究所(AI,ブロックチェーン)→シンガポールでweb3企業経営→LinkX Japan株式会社代表

Azure Blob Storageは、非構造化データ向けのオブジェクトストレージで、画像・動画・ログ・バックアップなどをHTTPSで世界中から扱えるサービスです。

Hot/Cool/Coldはオンラインで即時アクセスでき、Archiveは取り出しに時間がかかるため、用途に合わせてアクセス層を選びます。

この記事では、Azure Blob Storageの構成や使い方、主要機能、料金設計の考え方を整理します。

料金は保存量だけでなく、アクセス層・冗長性・取引課金・データ取得/転送の組み合わせで決まる点を押さえます。

さらに、AWS・GCPとの比較やセキュリティ対策、予約容量によるコスト最適化も紹介します。

Azure Blob Storageを活用して、拡張性とコスト効率を両立したデータ基盤を構築しましょう。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

➡️Microsoft Azureとは?できることや各種サービスを徹底解説

✅Microsoft 365 Copilotの最新エージェント機能「Copilot Cowork」については、以下の記事をご覧ください。

Copilot Coworkとは?機能や料金、Claude Coworkとの違いを解説

目次

Azure Blob Storageのストレージリソースの種類

Azure Data Lake Storage Gen2との統合

価格例(2026年2月時点:Japan Eastリージョン想定)

Azure Blobのコスト最適化(予約容量・ライフサイクル管理)

Azure Blob Storageとは

Azure Blob Storageは、Microsoft Azureが提供するオブジェクトストレージです。画像・動画・ログ・バックアップのような非構造化データを、HTTP/HTTPS経由で大規模に保存・配信する用途に最適化されています。結論として、拡張性と運用自動化を重視する構成で使いやすいサービスです。

Blobは主にブロックBLOB/追加BLOB/ページBLOBの3種類があり、用途に応じて使い分けます。さらに、アクセス層(Hot/Cool/Cold/Archive)と冗長性(LRS/ZRS/GRS/RA-GRS/GZRS/RA-GZRS)を組み合わせることで、コストと可用性を調整できます。

例えば、Webアプリの静的コンテンツをBlob+CDNで配信し、同じアカウントでログを蓄積して分析基盤へ連携する構成は実運用で一般的です。読み書き頻度と保持期間を切り分けることで、無理のないコスト最適化につなげられます。

仕様の確認では、以下の公式一次情報を起点にすると最新の更新を追いやすくなります。特にアクセス層と冗長性はアップデートの影響を受けやすいため、導入前に確認するのが安全です。

以下では、Azure Blob Storageの基本的な役割とアクセス方法を整理します。最初に押さえるべき点は「何を保存するか」「どの頻度で取り出すか」「どこまで可用性が必要か」の3点です。

-

目的

Azure Blob Storageは、ブラウザー配信向けファイル、バックアップ/アーカイブ、分析用の原データ保管に向いています。非構造化データを一元管理しやすく、用途の追加にも対応しやすい設計です。 -

アクセスと互換性

ユーザーやアプリケーションは、世界中のどこからでも HTTP/HTTPS経由でBlobにアクセスできます。REST API、Azure CLI、PowerShell、各種SDK(.NET/Java/Node.js/Python/Go)から操作できるため、既存の開発フローに組み込みやすいのが利点です。

さらに、Blob StorageはSFTPとNFS 3.0もサポートします。どちらも**階層型名前空間(HNS)**が前提で、NFS 3.0はVNet要件など制約があるため、導入前に公式条件を確認してください。

Azure Blob Storageのストレージリソースの種類

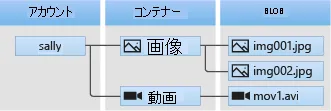

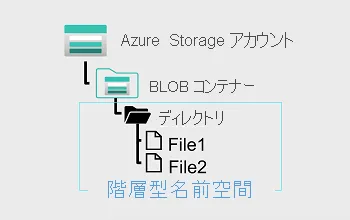

Blob Storageの構成は、ストレージアカウント、コンテナー、BLOBの3層で整理すると理解しやすいです。課金やネットワーク制御は上位に集約されるため、設計の起点はストレージアカウントになります。

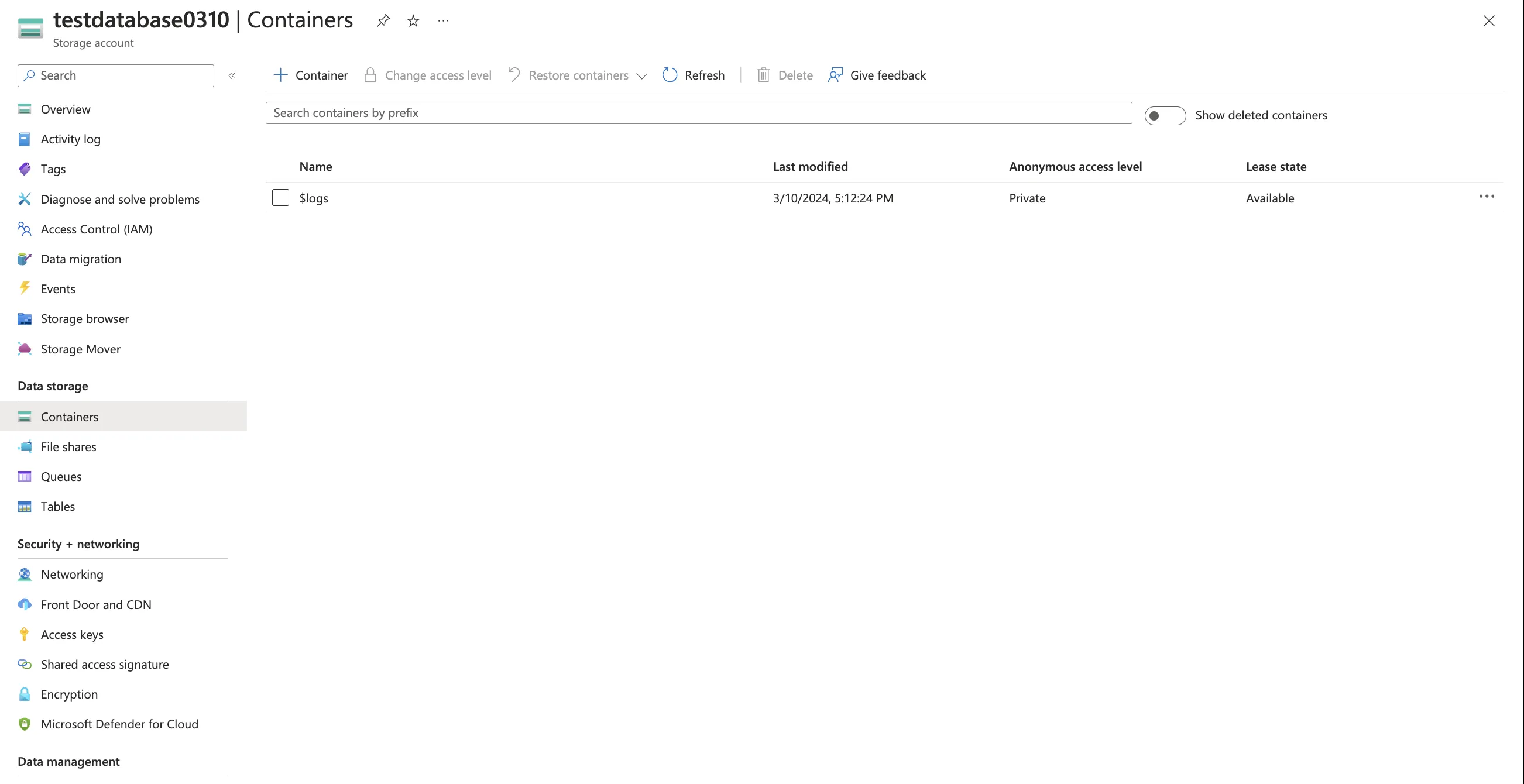

命名規則やアクセス権は上位リソースの影響を受けるため、最初に運用方針を決めておくことが大切です。コンテナーは公開範囲の境界として使えるので、用途や部門ごとに分けると管理が楽になります。

コンテナー単位でアクセス制御やライフサイクル管理を適用できるため、アクセス範囲や保持期間を明確にして設計することが重要です。例えば公開コンテンツ用とバックアップ用でコンテナーを分けると、権限やポリシーを分けやすくなります。

以下がそれぞれの役割です。構造を理解すると、URLや権限の設計が明確になります。

- ストレージアカウント:Azure内で一意の名前空間を提供し、課金・冗長性・ネットワーク制御の単位になります。複数のコンテナーやBLOBをまとめて管理できるため、運用設計の土台になります。

- コンテナー:BLOBをまとめる論理的な入れ物で、アクセス権やライフサイクル管理を適用しやすいです。公開範囲や用途で分けると、権限設計が明確になります。

- BLOB:実データの格納単位で、ブロックBLOB、追加BLOB、ページBLOBなどの種類があります。データ種別に応じて最適なタイプを選ぶことで性能とコストを調整できます。

既存データの移行にはAzCopyやAzure Data Factory、Data Boxなどの公式ツールが利用できます。移行元の容量や回線条件に合わせて方式を選ぶと、停止時間を短くできます。

Azure Blob Storageの使い方

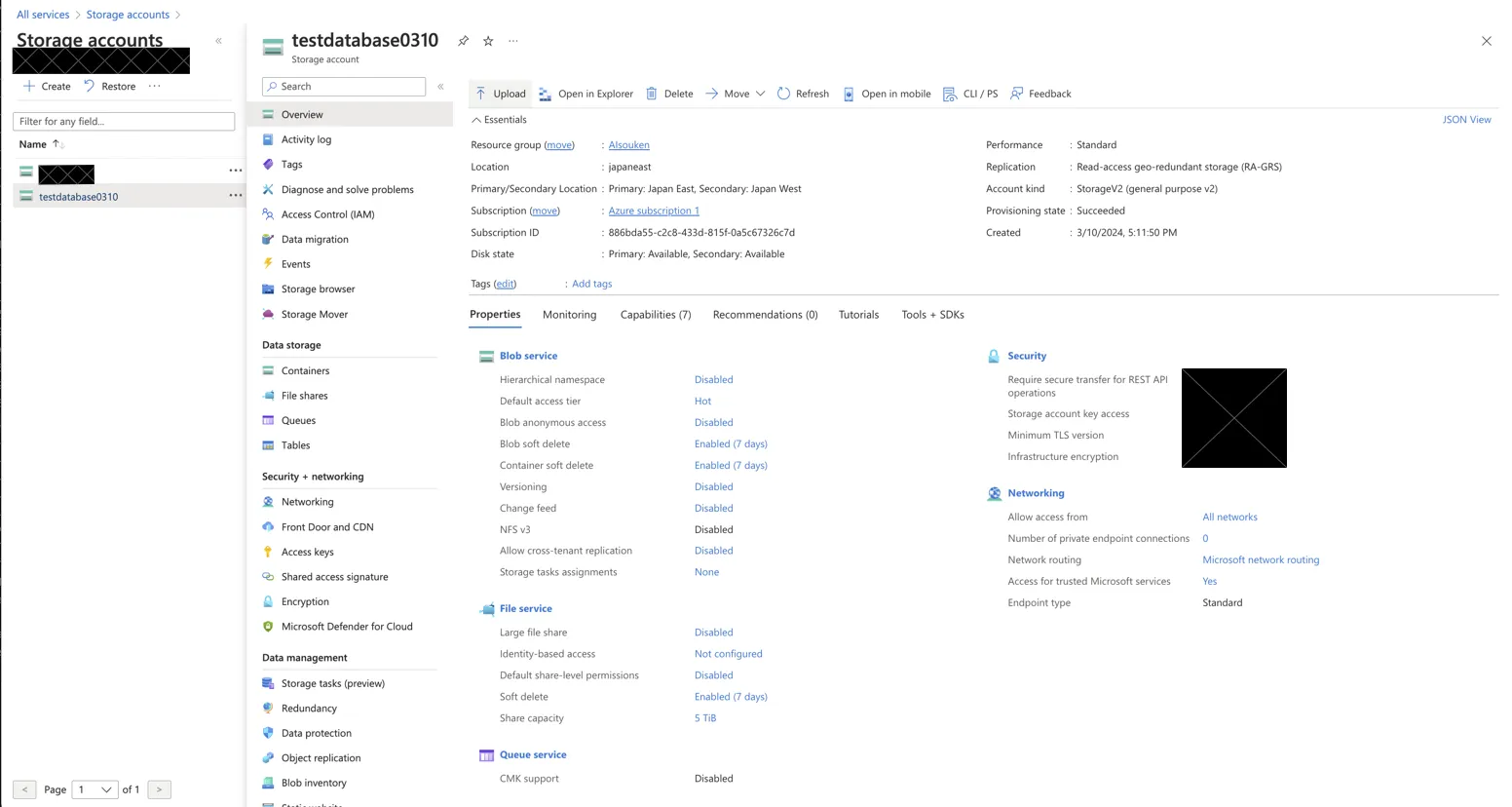

Azure Blob Storageの利用は、リソースグループ→ストレージアカウント→コンテナー→BLOBの順に作成するのが基本です。Portal中心でもCLI中心でも流れは同じなので、管理単位を意識して設計します。最初に構成方針を固めることがスムーズな運用につながります。

作成前にアクセス制御やネットワーク制限の方針を決めておくと、後からの修正が減ります。特にパブリックアクセスの可否は利用シーンに合わせて慎重に判断します。運用での手戻りを避けるため、目的と公開範囲を先に整理しましょう。

アクセス層(Hot/Cool/Cold/Archive)の初期設定やライフサイクル管理を考慮しておくと、後からの移行作業を減らせます。アクセス頻度が低いデータは自動で低コスト層に移行する設計が一般的です。

以下はAzure Portalを使った一般的な手順です。CLIで自動化する場合も、この考え方をテンプレートに落とし込むと運用が安定します。まずは基本手順を押さえた上で自動化に進むのがおすすめです。

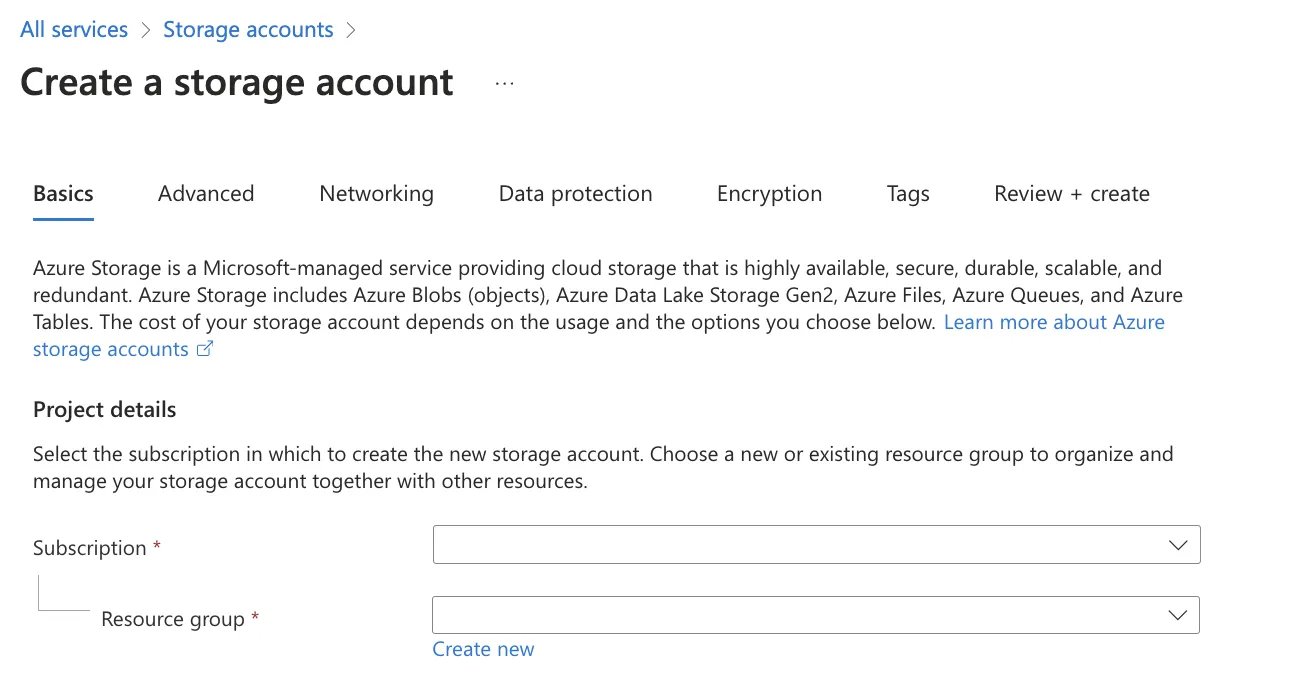

リソースグループの選択または作成

Azure Portalにログインし、ストレージアカウントを作成する前にリソースグループを選択または新規作成します。リソースグループはライフサイクルや課金をまとめる単位なので、用途ごとに分けるのが基本です。目的別に分けることで権限設計もしやすくなります。

例えば「開発」「検証」「本番」で分けると、削除や権限付与がシンプルになります。後から移動することもできますが、最初に整理しておくと運用コストが下がります。運用チームの責任分界にも役立ちます。

リソースグループを分ける主な理由は次のとおりです。運用ポリシーを合わせる意識で整理すると迷いません。

- プロジェクトごとにリソースをまとめて管理。環境単位での把握が容易になります。

- 同じライフサイクルを持つリソースをグループ化。削除や移行の漏れを減らせます。

- アクセス制御やコストの管理を容易にする。担当者と予算の境界が明確になります。

リソースグループはAzure PortalやCLIで管理できます。タグ付けを併用すると、コスト集計がさらにしやすくなります。運用上の検索性も高まります。

リソースグループの作成方法については、こちらの記事をご覧ください。初めて作成する場合の画面例がまとまっています。

【関連記事】

➡️Azureのリソースグループとは?作成や移動、アクセス権限の管理を解説

ストレージアカウントの作成

Azure Portalでストレージアカウント作成ページに移動し、作成をクリックします。名前、リージョン、冗長性、アクセス層などを設定し、用途に合う構成を選びます。冗長性は耐障害性とコストに影響するため、要件に合わせて決めましょう。

PowerShellやAzure CLIでも作成でき、テンプレート化すると環境間の差を減らせます。自動化する場合は命名規則とタグを統一しておくと管理が楽です。IaCで管理すると設定の再現性が高まります。

コンテナの作成

作成したアカウントのメニューからコンテナーを作成するためのオプションを見つけ、「コンテナー作成」ボタンをクリックします。コンテナー名はURLに含まれるため、短く分かりやすい命名にします。運用チームで命名規則を決めると混乱が減ります。

次に、コンテナーに対するパブリックアクセスレベルを設定します。公開が不要なら非公開にし、必要な場合だけ範囲を限定して公開します。アクセス範囲は最小限にするのが原則です。

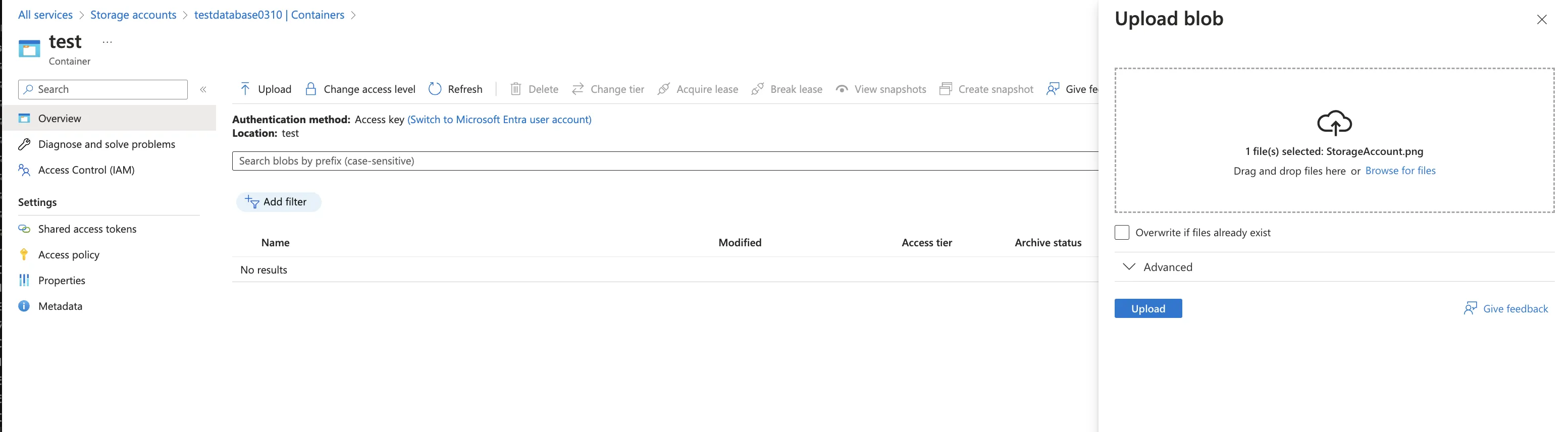

Blobにアップロード

アップロードはPortalの「アップロード」から行えます。小さな検証データで手順を確認してから本番運用に移ると安全です。大量データはツールでの一括転送を検討します。

- 対象のコンテナーを選択し、空の場合は「アップロード」ボタンをクリックしてアップロードブレードを開きます。アップロード先のコンテナー名を再確認してから進めます。

- ローカルファイルシステムからアップロードしたいファイルを選択し、必要に応じてメタデータやアクセス権を設定します。大量データの場合はAzCopyなどのツールも検討します。

- 選択したファイルをBLOBとしてアップロードするために「アップロード」ボタンをクリックします。これにより、ファイルがコンテナー内にアップロードされ、Azureポータルを介してアクセス可能になります。完了後は一覧とサイズを確認して整合性を確かめます。

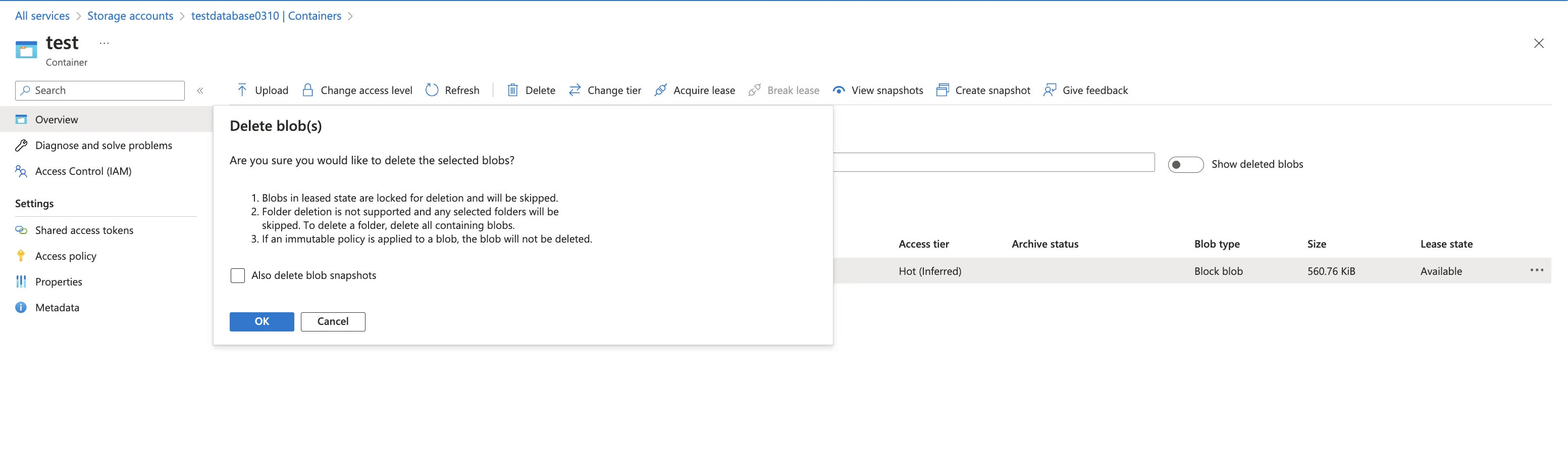

Blobから削除

不要になったデータはコンテナー単位またはBLOB単位で削除できます。論理削除を有効にしている場合は復元可能期間も確認します。誤削除のリスクを下げるため、削除権限は絞りましょう。

- 対象のコンテナーを選択します。環境名やコンテナー名を確認して誤削除を防ぎます。

- コンテナーが表示されたら、削除したいBLOBを選択します。複数選択する場合は対象範囲を再確認します。

- 選択したBLOBを削除するには、コンテナーの上で右クリックし、表示されるオプションから「削除」を選択します。

または、BLOBを選択した後、上部のメニューバーで「削除」アイコンをクリックします。この手順に従うと、選択したBLOBがコンテナーから削除されます。削除後は復元設定の有無を確認します。

Azure Blobの主要機能とメリット

このセクションでは、Azure Blob Storageの「どこが実運用で効くか」を機能別に整理します。結論として、非構造化データを長期運用する場合に、拡張性・可用性・コスト管理を同時に設計しやすい点が強みです。

選定時は、機能の多さよりも「アクセス頻度」「保持期間」「セキュリティ要件」に合うかで見ると判断しやすくなります。以下の各機能を、利用シーンに紐づけて確認してください。

非構造化データに特化した設計

Azure Blob Storageは、特定のデータモデルに縛られず非構造化データを効率的に保存するよう設計されています。テキスト、画像、動画、バックアップなどを同じ方式で扱えるため、形式が混在する環境に向きます。将来の拡張にも柔軟に対応できます。

多目的な利用

Azure Blob Storageは、静的コンテンツ配信、ログ保存、バックアップ、データレイクの原データ保管など幅広い用途に利用できます。例えば動画配信の原本保管や監査ログの保存先として採用されるケースが多いです。用途に応じてアクセス層を切り替えることでコストも最適化できます。

アクセスの容易性

ユーザーやクライアントアプリケーションは、世界中どこからでもHTTP/HTTPS経由でBlob Storage内のオブジェクトにアクセスできます。REST APIやSDKを利用すれば、アプリから直接操作できます。SASやマネージドIDを使うと安全な認証も可能です。Hot/Cool/Coldはオンラインで即時アクセスでき、Archiveは取り出しに時間がかかるため、用途に合わせて選びます。

セキュリティと接続

Blob StorageはSFTPによる接続やNFS 3.0マウントをサポートします。既存のファイル運用を残したい場合の移行先として有効ですが、HNSやVNetなど前提条件があるため、事前確認が必須です。ネットワーク制限や暗号化と組み合わせると安全性を高められます。

Azure Data Lake Storage Gen2との統合

Azure Blob StorageはAzure Data Lake Storage Gen2に統合でき、階層型名前空間を有効にすると分析用途で扱いやすくなります。大量データの分析では、アクセス制御や処理性能の面でメリットがあります。データレイク基盤と統一しやすい点も強みです。

階層構造

Blob Storageリソースは、ストレージアカウント、コンテナー、BLOBという3つの階層に編成されています。階層を意識すると権限やライフサイクルを適用しやすくなります。データの整理とコスト管理がしやすい構造です。

複数のBLOBタイプのサポート

Azure Storageは用途に応じたBLOBタイプを提供しています。使い分けることで性能とコストのバランスを取りやすくなります。代表的なタイプは次のとおりです。

- ブロックBLOB

テキストやバイナリデータをブロック単位で保存します。一般的なファイル保存やバックアップに向いています。 - 追加BLOB

追加操作に最適化されたBLOBで、ログや監査データの継続保存に適しています。追記が多いワークロードで効果を発揮します。 - ページBLOB

Azure仮想マシンの仮想ハードドライブ(VHD)などランダムアクセスファイル向けです。I/O集約ワークロードで利用されます。

アクセス層の設定はブロックBLOBが対象です。アプリ設計時に、どのデータをブロックBLOBで扱うか整理しておくと運用が安定します。

Azure Blob Storageの料金体系

Azure Blob Storageの料金は、保存量(GB/月)だけでなく、アクセス層、冗長性、操作回数、データ取得・転送の有無で決まります。単価の一覧はAzure公式の価格ページ(Azure Blob Storage の価格 | Microsoft Azure)に掲載されています。

料金体系の構成要素

料金は大きく分けて「保存」「操作」「取得・転送」の3つで整理できます。

- 保存(GB/月)

Hot/Cool/Cold/Archiveなどのアクセス層と、LRS/ZRSなどの冗長性で単価が変わります。長期保管ほど保存単価は下がりやすい一方で、取り出し条件が厳しくなるのが一般的です。

- 操作(トランザクション)

読み取り、書き込み、一覧取得などの回数に応じて課金されます。小さなファイルを大量に扱う構成では、保存量より操作回数が支配的になることがあります。

- データ取得・転送

Cold/Archiveの取り出し(リハイドレート)や外向き転送などで費用が発生します。アクセス頻度と転送経路がコストの分かれ目になります。

価格例(2026年2月時点:Japan Eastリージョン想定)

以下は、General-purpose v2、Block Blob、冗長性LRS、容量0-50TB帯の保存単価の例です(保存以外の操作や転送は含みません)。

| アクセス層 | 単位あたりの価格 | 補足 |

|---|---|---|

| Hot | $0.020 / GB/月 | 0-50TB帯の例 |

| Cool | $0.011 / GB/月 | 0-50TB帯の例 |

| Cold | $0.0045 / GB/月 | 0-50TB帯の例 |

| Archive | $0.002 / GB/月 | 0-50TB帯の例 |

※価格は2026年2月時点、リージョン:Japan East、通貨:USDの参考値です。

保存単価だけを見るとColdやArchiveが有利に見えますが、取り出し時間や最低保持期間、取得・転送のコストが運用に刺さります。アクセス頻度と保持期間を先に決め、ライフサイクル管理でHotから段階的に移す設計にすると、コストと運用負荷を両立しやすくなります。

アクセス頻度

アクセス層ごとの取り出し時間や最低保持期間などの条件は、公式ドキュメント(Access tiers for blob data - Microsoft Learn)で確認できます。

Azure Blobのコスト最適化(予約容量・ライフサイクル管理)

コストを抑えたい場合は、予約容量とライフサイクル管理を組み合わせます。予約容量は1年または3年の利用をコミットすることで、ストレージ容量の単価が下がる仕組みです。取引課金やデータ転送は従量課金のままなので、ワークロードの把握が重要です。

予約容量は100TiBや1PiB単位で購入でき、リージョン・アクセス層・冗長性が一致するリソースに適用されます。継続的に大容量を使うワークロードほど効果が出やすいです。利用量の予測が立たない場合は従量課金で検証してから切り替えると安心です。

ライフサイクル管理では、最終更新日やアクセス頻度に基づいてHot/Cool/Cold/Archiveへの移行を自動化できます。利用頻度に合わせて段階的に移すことで、運用負荷を抑えながらコストを最適化できます。予約容量と併用して判断すると効果的です。

割引容量

予約容量では一定量のストレージ容量に割引が適用されます。ブロックBLOBやData Lake Storage Gen2のデータが対象で、割引はストレージ容量に限定されます。適用範囲は公式条件を確認しましょう。

節約要素

割引率は契約期間、対象容量、アクセス層、冗長性などの要因で変わります。リージョンや層が一致しないと割引が適用されないため、事前の設計が重要です。運用ログと照合するとズレが減ります。

購入オプション

契約期間は1年または3年から選び、100TiBや1PiB単位で購入できます。請求方法は前払いまたは月払いなどから選択できます。社内稟議フローも合わせて確認します。

予約範囲

予約容量はリージョン・アクセス層・冗長性が一致するリソースに適用されます。組織内で利用分をまとめると効率が上がります。適用範囲は購入時に明確にしておきましょう。

サポートされているアカウントの種類と層

予約容量は汎用v2(GPv2)などの標準ストレージアカウントで利用できるケースが多いです。Hot/Cool/Archiveなどのアクセス層や冗長性の組み合わせで適用可否が異なるため、購入前に条件を確認します。運用での想定構成と照合しましょう。

セキュリティ要件

予約容量の購入や管理には適切なロール権限が必要です。誤操作を防ぐため、権限付与は最小限にします。運用担当と購入担当の責任分界を決めておくと安全です。

請求と支払い

支払い方法はサブスクリプションに紐づく課金設定に従います。支払い方法の変更は予約適用に影響することがあるため、事前に確認します。請求先の管理ルールも合わせて整備すると安心です。

参考: Optimize costs with reserved capacity

参考: Blob lifecycle management overview

Azure・AWS・GCPのストレージサービス比較

AWS、GCP、Azureの3社はそれぞれ特徴のあるオブジェクトストレージを提供しています。機能が似ていても用語や課金単位が異なるため、比較の観点を揃えることが重要です。既存のエコシステムとの相性で選ぶと失敗しにくくなります。

比較の観点を整理すると理解しやすいので、主要項目を表にまとめます。数値は公式価格表で必ず確認してください。用途と連携先を明確にした上で評価するのがポイントです。

| サービス | Amazon S3 | Google Cloud Storage | Azure Blob Storage |

|---|---|---|---|

| アクセス層/クラス | Standard/Intelligent-Tiering/Standard-IA/One Zone-IA/Glacier系 | Standard/Nearline/Coldline/Archive | Hot/Cool/Cold/Archive/Premium |

| 最低保管期間/取得料金 | IA/Glacier系に最低保管期間や取得料金あり | Nearlineは30日、Coldlineは90日、Archiveは365日の最小保存期間あり | GPv2の早期削除ペナルティはCool 30日、Cold 90日、Archive 180日 |

| 自動階層 | ライフサイクルポリシーで移行 | Autoclassで自動最適化 | ライフサイクル管理で移行 |

| 他サービスとの連携 | Athenaなどと連携 | BigQueryと連携 | Data Lake/Analyticsと連携 |

Azure Blob Storageはアクセス層と冗長性の組み合わせが多く、運用要件に合わせて細かく調整できます。Microsoft 365やAzure分析基盤との親和性が高いのも特徴です。

Amazon S3はStandardやIntelligent-Tieringに加え、Standard-IAやGlacier系のクラスを選べます。Google Cloud StorageはStandard/Nearline/Coldline/Archiveが中心で、Autoclassを使うとアクセス頻度に合わせて自動最適化できます。

比較時は各クラウドの公式ドキュメントで条件差分を確認してください。最低保持期間や取得課金の条件は更新されるため、導入時点の一次情報で再確認することが重要です。

【関連記事】

➡️AzureとAWSの料金、サービス、性能を徹底比較【2024年最新】

Azure Blobのセキュリティ

Blobにデータを保存する際、セキュリティは非常に重要な懸念事項です。公開範囲が広いほどリスクが高まるため、最小権限を前提に設計します。運用チームと連携して方針を決めましょう。

ここではデータ保護とアクセス管理に分けて整理します。設定だけでなく運用ルールも合わせて整備すると、事故を防ぎやすくなります。監査ログの確認頻度なども事前に決めておくと安心です。

例えば公開コンテナーを使う場合でも、SASの期限やネットワーク制限を併用すると安全です。利用シーンに合わせて複数の対策を組み合わせるのが基本です。

さらに、プライベート エンドポイントを利用すると、Blob StorageへのアクセスをVNet内に限定できます。機密データを扱う場合は、公開アクセスを無効化し、プライベート接続と組み合わせるのが基本です。

設計時は、公式のセキュリティ推奨事項をチェックリストとして使うと抜け漏れを防ぎやすくなります。特に共有キー依存の削減、SAS有効期限の短縮、匿名アクセス禁止は優先度が高い項目です。

参考: Security recommendations for Blob storage

1. データ保護

以下に主要なデータ保護の方法を紹介します。設定だけでなく運用ルールも合わせて確認してください。監査や障害対応の流れも意識すると効果的です。

Azure Resource Manager (ARM) デプロイ モデルの使用

新しいストレージ アカウントをデプロイする際には、Azure Resource Manager (ARM) デプロイ モデルを活用し、Azure RBAC、監査、マネージド ID、Azure Key Vault などのセキュリティ機能を有効にします。IaCで標準化することで設定漏れを防げます。テンプレート化すると複数環境でも一貫性が保てます。

Microsoft Defender for Storage の有効化

Microsoft Defender for Storageを有効にすると、ストレージ アカウントへのアクセスや悪用の異常な試行を検出し、セキュリティの脅威から保護します。アラートの通知先と対応フローを決めて運用に組み込むと効果が高まります。監視対象の範囲も合わせて確認しましょう。

BLOB とコンテナーの論理的な削除

論理的な削除を使用すると、誤って削除されたBLOBやコンテナーを回復し、データ損失を防ぐことができます。復元可能期間は業務要件に合わせて設定します。バックアップ方針と整合させるのが重要です。

ストレージ アカウントのロック

Azure Resource Manager ロックを適用して、ストレージ アカウントの削除や構成変更を防ぎ、整合性を維持します。重要な本番環境では読み取り専用ロックを検討します。変更手順を明確にしておくと安全です。

不変 BLOB ストレージ

訴訟ホールドと時間ベースの保持ポリシーを利用して、ビジネス クリティカルなデータを保護し、不正な変更や削除から守ります。監査や法令対応が必要なデータに有効です。保持期間は規程に合わせて設定します。

Shared Access Signature (SAS) トークンの HTTPS に制限

SASトークンをHTTPS接続のみに制限して、BLOB データへの安全なアクセスを確保します。必要に応じてIP制限や有効期限の短縮も併用します。用途に合わせて最小限の権限を付与します。

Azure Blob Storageのアクセス管理

Azure Blob Storageへのアクセスを適切に管理することは、データのセキュリティを維持する上で非常に重要です。IDベースの認証を基本にし、共有キー依存を減らすことが推奨されます。以下に主要なアクセス管理の方法を紹介します。

Microsoft Entra ID(旧Azure AD)の使用

Microsoft Entra ID を使用して、セキュリティと使いやすさを実現し、データへのアクセスを認証します。条件付きアクセスやMFAと組み合わせると安全性が向上します。ユーザー管理の一元化にもつながります。

【関連記事】

➡️Microsoft Entra ID(Azure AD)とは?機能やAzure ADとの違いを解説

最小特権の原則

Azure RBACを使用して、必要なアクセス権限のみを割り当て、データの悪用を防止します。権限の棚卸しを定期的に行うとリスク低減につながります。ロールは業務単位で整理すると管理が楽です。

【関連記事】

Azure RBACとは?設定手順やカスタムロールをわかりやすく解説!

ユーザー委任 SAS の使用

ユーザー委任 SAS を使用して、制限付きアクセスをクライアントに安全に許可します。共有キーを使わずに発行できるため、キー漏えいリスクを下げられます。有効期限や権限範囲は短めに設定します。

Azure Key Vault でのアカウント アクセス キーの保護

アカウント アクセス キーをAzure Key Vaultに保存して保護し、攻撃リスクを軽減します。アプリケーションはシークレット参照で取得し、コードに埋め込まないようにします。キー管理の責任分界も明確にしましょう。

アカウント キーの定期的な再生成

データへの不正アクセスのリスクを軽減するために、アカウント キーを定期的に再生成します。再生成時は影響範囲を確認し、アプリ更新の計画を用意します。ローテーションの頻度も運用で決めておきます。

共有キー認証の禁止

共有キー認証を禁止し、Microsoft Entra ID 認証のみを許可してセキュリティを強化します。移行前に共有キー依存のアプリを洗い出すことが重要です。段階的に移行すると影響を最小化できます。

SAS の失効計画

侵害が発生した場合に備えて、SAS の失効計画を実装し、データセキュリティを維持します。発行ポリシーで一括無効化できる設計にしておくと運用が楽です。緊急対応フローも文書化しましょう。

サービス SAS の有効期限の設定

不正アクセスのリスクを最小限に抑えるために、サービス SAS の有効期限を短く設定します。業務フローに影響が出ない範囲で1時間以内など短めに設定すると安全です。更新手順も合わせて整備します。

匿名読み取りアクセスの無効化

コンテナーとBLOBへの匿名読み取りアクセスを必要な場合を除き無効にし、データへの不正アクセスのリスクを軽減します。公開が必要な場合でもSASやCDNの署名URLを併用します。公開範囲は定期的にレビューしましょう。

Azureのサポートリソース

このセクションでは、Blob Storageの設計・見積もり・実装で実際に参照する公式情報を整理します。更新頻度が高い領域は、最初から一次情報を参照先として固定しておくと運用が安定します。

特に「料金」「アクセス層」「接続方式(SFTP/NFS)」「セキュリティ」は変更の影響が大きいため、記事や社内資料を更新する前に公式ページで差分確認する運用を推奨します。

Microsoft公式ドキュメント

設計判断に直結するページを優先して確認するのが効率的です。以下は更新チェックの起点として使いやすい公式ページです。

- Introduction to Azure Blob Storage

- Azure Blob Storage documentation

- Access tiers for blob data

- Data redundancy in Azure Storage

- Security recommendations for Blob storage

- Optimize costs for Blob storage with reserved capacity

- Azure Blob Storage pricing

- SFTP / NFS 3.0 support

開発者向けリソース

実装では、公式SDKサンプルを起点にPoCを作ると手戻りを減らせます。SDKの更新日と対応バージョンを確認したうえで利用してください。

プログラミング言語別の公式ドキュメント

Azureの公式ドキュメントは、開発者がさまざまなプログラミング言語を使用してAzure Blob Storageを操作するための豊富なリソースを提供しています。実装言語に合わせて参照先を決めると効率的です。例えば、以下のようなドキュメントがあります。

これらのドキュメントには、BLOBのアップロード、ダウンロード、削除、管理などの操作を実行する方法に関する詳細なガイドが含まれています。各セクションにはGitHubリンクが付属しており、開発者は提供されているコードサンプルに簡単にアクセスできます。サンプルの更新日も合わせて確認すると安全です。

Microsoft Samplesリポジトリ

Azureは開発者向けの豊富なリソースを提供しており、「storage-blob-upload-from-webapp-node」や「storage-blobs-node-quickstart」などのサンプルリポジトリが用意されています。目的に合うサンプルを選ぶと実装の近道になります。

これらのリポジトリでは、Node.jsのExpress.jsアプリケーションからBlob Storageに画像をアップロードする方法などが示されています。コードはMITライセンスで公開されており、開発者はAzure Blob Storageをプロジェクトに効率的に統合するための有益な情報や例を得ることができます。まずは小さなサンプルから検証すると安心です。

Blob Storage運用の知見をAI業務自動化にも活かすなら

Blob Storageで構築したオブジェクトストレージ基盤は、AIエージェントがドキュメント処理・画像分析・ログ解析を自動化する際のデータソースになります。ストレージ設計の知見をAI自動化にも展開するなら、まずは全体像を把握しておくことをお勧めします。

Blob Storage運用からAI業務自動化へ

Microsoft環境でのAI活用を徹底解説

Blob Storageで構築したオブジェクトストレージ基盤は、AIエージェントがドキュメント処理・画像分析・ログ解析を自動化する際のデータソースになります。本ガイドでは、Microsoft環境でのAI業務自動化の段階設計を解説しています。

まとめ

本記事ではAzure Blob Storageの概要と使い方、主要機能、料金の考え方を整理しました。アクセス層や冗長性、取引課金などの観点がコスト設計の鍵になります。まずは利用シーンを明確にすることが重要です。

また、AWS・GCPとの比較やセキュリティ対策、予約容量によるコスト最適化も紹介しました。アクセス管理とデータ保護は運用で継続的に見直す必要があります。運用ルールを決めた上で導入すると安全です。

公式ドキュメントやサンプルを活用すれば、実装の精度を高められます。小さな検証から始め、必要に応じて構成やアクセス層を調整すると効果的です。自社の要件に合わせてBlob Storageを活用してください。