この記事のポイント

53003エラーが出たらまずサインインログの「条件付きアクセス」タブでブロック理由を特定するのが最短ルート

MFA未設定が原因なら、Phase 2(CLI/API)施行前にサービスプリンシパル含めて登録完了が必須

リモートワーク環境ではVPN接続またはネームドロケーション定義の拡張で即時解消できるケースが多い

ポリシー変更前にWhat Ifツールでシミュレーションしないと、全員ロックアウト事故のリスクあり

2026年3月のCA施行変更でOIDCバイパスが塞がれるため、該当構成は6月までに対応が必要

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

Azure環境で「現時点ではこれにアクセスできません」というメッセージとともに表示されるエラーコード53003(AADSTS53003)は、Microsoft Entra IDの条件付きアクセスポリシーによってリソースへのアクセスがブロックされたことを意味します。

このエラーは単なるパスワード間違いではなく、デバイスの準拠状態、アクセス元のネットワーク、MFA(多要素認証)の完了状況など、組織が設定したセキュリティ条件を満たしていない場合に発生します。2024年10月から段階的に始まったMFA必須化により、53003エラーの発生頻度は増加傾向にあります。

本記事では、53003エラーの7つの発生原因と原因別の対処法、サインインログを使ったトラブルシューティング手順、2026年3月に施行されるCA施行変更への備えまで、実務で必要な情報を体系的に解説します。

Microsoft Azureの基本知識や料金体系については、こちらの記事で詳しく解説しています。

Azureの53003エラー(AADSTS53003)とは

Azure環境でリソースにアクセスしようとした際に表示されるエラーコード53003は、正式にはAADSTS53003(BlockedByConditionalAccess)と呼ばれるエラーです。このエラーは、Microsoft Entra ID(旧Azure Active Directory)の条件付きアクセスポリシーによって、トークンの発行がブロックされたことを示しています。

ここで重要なのは、53003エラーが発生した時点でユーザーの認証自体は成功しているという点です。つまり、IDとパスワードは正しく入力されています。しかし、認証の次の段階であるアクセス制御において、組織が設定したセキュリティ条件を満たしていないためにブロックされています。

条件付きアクセスの基本的な仕組み

条件付きアクセスは、Microsoft Entra IDのゼロトラストポリシーエンジンとして機能する仕組みです。ユーザーがリソースにアクセスする際に、複数のシグナル(ユーザーの所属グループ、デバイスの状態、アクセス元のIPアドレス、使用しているアプリケーションなど)を評価し、アクセスを許可するか、追加の認証を要求するか、ブロックするかを判定します。Azure RBAC(ロールベースアクセス制御)がリソースに対する操作権限を管理するのに対し、条件付きアクセスはリソースへの到達条件そのものを制御する仕組みです。

条件付きアクセスの判定は二段階で行われます。第1段階では、アクセスしようとしているユーザーまたはグループと、対象のクラウドアプリが条件付きアクセスポリシーの適用対象かどうかを判定します。第2段階では、場所、デバイスの状態、リスクレベルなどの詳細な条件に合致するかを評価します。この二段階の条件をすべて満たさない場合に、53003エラーが発生します。

53003エラーと他のエラーコードの違い

条件付きアクセスに関連するエラーコードは53003だけではありません。以下の表で、関連するエラーコードの違いを整理しました。各エラーコードはブロックされた理由を示しており、対処法がそれぞれ異なります。

| エラーコード | エラー名 | 意味 | 主な対処法 |

|---|---|---|---|

| AADSTS53000 | DeviceNotCompliant | デバイスがIntuneコンプライアンスポリシーに準拠していない | デバイスをIntuneに登録し準拠状態にする |

| AADSTS53001 | DeviceNotDomainJoined | デバイスがMicrosoft Entraドメインに参加していない | デバイスをEntra参加またはハイブリッド参加させる |

| AADSTS53002 | ApplicationUsedIsNotAnApprovedApp | 使用しているアプリが承認済みアプリではない | 承認済みアプリから再度アクセスする |

| AADSTS53003 | BlockedByConditionalAccess | 条件付きアクセスポリシーによりブロック | サインインログでブロック理由を特定する |

| AADSTS53004 | ProofUpBlockedDueToRisk | リスク検出によりMFA登録がブロックされた | リスク状態を解消し管理者に連絡する |

| AADSTS53009 | ApplicationNeedsIntuneProtection | アプリにIntuneアプリ保護ポリシーが必要 | Intune保護ポリシーを適用する |

この表から分かるように、53003は条件付きアクセスポリシー全般によるブロックを示す包括的なエラーコードです。一方、53000や53001はデバイスの状態に特化しており、53002はアプリケーションの承認状態に関するエラーです。なお、53003エラーはHTTP 403 Forbiddenエラーや401 Unauthorizedエラーと混同されやすいですが、53003は条件付きアクセスに特化したエラーコードであり、対処法が根本的に異なります。53003が表示された場合、ブロックの具体的な理由はサインインログの条件付きアクセスタブで確認する必要があります。

エラーコードの公式一覧は、Microsoftの認証と承認のエラーコード リファレンスで確認できます。

Azure 53003エラーの主な発生原因

53003エラーは条件付きアクセスポリシーによるブロックですが、その背景にはさまざまな原因があります。ここでは、実務で特に多い7つの発生原因を解説します。

条件付きアクセスポリシーの構成ミス

組織の管理者が設定した条件付きアクセスポリシーが意図せず広範囲に適用されている場合、本来アクセスできるべきユーザーまでブロックされることがあります。特に「すべてのユーザー」「すべてのリソース」を対象にしたポリシーで「アクセスのブロック」を設定すると、管理者自身を含む全員がロックアウトされる事故が発生します。

Microsoft公式のトラブルシューティングガイドでは、「すべてのユーザー、すべてのリソースに対してアクセスをブロックする構成は、組織全体をブロックする」と明確に警告しています。この種の設定ミスは復旧に数営業日を要する場合があります。

デバイスの非準拠(コンプライアンス違反)

条件付きアクセスポリシーで「デバイスは準拠しているとしてマーク済みであることが必要」が有効になっている場合、Microsoft Intuneのコンプライアンスポリシーに準拠していないデバイスからのアクセスがブロックされます。OS のバージョンが古い、ディスク暗号化が無効、ウイルス対策ソフトが動作していないなど、コンプライアンス要件を1つでも満たしていないとブロック対象になります。

特に注意が必要なのは、Intuneにデバイスを登録していないユーザーです。デバイスが未登録の場合、準拠状態の判定自体ができないため、Intuneの管理画面へのアクセスも含めてすべてブロックされる可能性があります。Azure Virtual Machines上のワークロードからポータルにアクセスするケースでも、VMのデバイスが準拠していなければブロック対象となります。

ネームドロケーション(場所の制約)

組織が「信頼できる場所」として特定のIPアドレス範囲やネットワークを定義し、それ以外からのアクセスをブロックするポリシーを設定している場合、オフィス外のネットワークやVPN未接続の状態でアクセスすると53003エラーが発生します。リモートワークの普及により、この原因による53003エラーは増加しています。

自宅や出張先のWi-Fi、モバイルテザリングなど、組織が定義した「信頼できる場所」に含まれないネットワークからのアクセスが該当します。Azure FirewallやNSGによるネットワーク制御とは異なり、条件付きアクセスのネームドロケーションはIDレイヤーでの制御である点に注意が必要です。VPN接続で組織のネットワークを経由することで解決できるケースが多いですが、VPN自体の設定に問題がある場合もあります。

MFA必須化(Phase 1/Phase 2)への未対応

Microsoftは2024年10月からAzure管理操作に対するMFA(多要素認証)の必須化を段階的に展開しています。この変更により、MFAの設定が完了していないユーザーは条件付きアクセスポリシーによってブロックされ、53003エラーが発生します。

以下の表で、MFA必須化のスケジュールを整理しました。Phase 1は既に施行中であり、Phase 2は2025年10月から段階的に適用されています。

| フェーズ | 施行開始 | 対象 | 延期期限 |

|---|---|---|---|

| Phase 1 | 2024年10月 | Azure Portal、Entra管理センター、Intune管理センターでのCRUD操作 | 2025年9月30日 |

| Phase 2 | 2025年10月 | Azure CLI、Azure PowerShell、Azure モバイルアプリ、IaCツール、REST API | 2026年7月1日 |

Phase 1では管理ポータルでの操作が対象でしたが、Phase 2ではコマンドラインツールやAPI経由のアクセスにまでMFAが必須化されます。つまり、CI/CDパイプラインやスクリプトによる自動化処理にも影響が及ぶ可能性があります。MicrosoftのMFA必須化の計画ガイドで、対象サービスの最新情報を確認できます。

アプリケーションやOSの古さ

使用しているアプリケーションやオペレーティングシステムが古く、条件付きアクセスポリシーの要件を満たしていない場合にも53003エラーが発生します。条件付きアクセスでは、特定のOSバージョン以上を要求したり、レガシー認証プロトコル(IMAP、SMTP、POP3など)をブロックするポリシーを設定できます。

特にレガシー認証のブロックは、Azureのセキュリティ対策において基本的なベストプラクティスとされています。古いメールクライアントや自動化スクリプトがレガシー認証を使用している場合、MFAをバイパスするリスクがあるため、ポリシーでブロックされることがあります。

サービス依存関係によるブロック

Azure環境では、1つのアプリケーションが複数のバックエンドリソースに依存しているケースがあります。たとえば、Microsoft Teamsにサインインする際には、Teams自体に加えてSharePoint、Exchange Online、Microsoft Graphなど複数のリソースへのアクセスが発生します。Azure Web AppsやAzure Functionsなど、カスタムアプリケーションがMicrosoft Graphを呼び出すケースでも同様の問題が起こりえます。条件付きアクセスポリシーがこれらの依存リソースのいずれかをブロックしている場合、ユーザーから見るとTeamsにアクセスしただけなのに53003エラーが表示されます。

この問題は、サインインログで「リソース」列を確認することで特定できます。アプリケーション名とリソース名が異なる場合、サービス依存関係によるブロックの可能性があります。

2026年3月のCA施行変更

Microsoftは2026年3月27日から、条件付きアクセスポリシーの施行方法を変更します。これまで、「すべてのリソース」を対象としつつ特定のリソースを除外するポリシーでは、openid、profile、email、offline_access、User.Readなどの基本的なOIDCスコープがCA評価から除外されていました。この仕組みを利用すると、基本スコープのみを要求するクライアントがCAをバイパスできるセキュリティ上の抜け穴が存在していました。

新しい施行モデルでは、これらの基本スコープもAzure AD Graphリソースとして扱われ、CAポリシーが一貫して適用されます。この変更は2026年6月まで段階的にロールアウトされます。詳細はMicrosoftの公式アナウンスで確認できます。

Azure 53003エラーの原因別対処法

53003エラーの対処法は原因によって異なります。ここでは、前のセクションで解説した7つの原因に対応する具体的な対処法を紹介します。

条件付きアクセスポリシーの修正

管理者は、Microsoft Entra管理センターでポリシーの設定内容を確認し、意図しないブロックが発生していないかを検証します。具体的には、対象ユーザー/グループの範囲、対象クラウドアプリ、条件(場所、デバイス、クライアントアプリ)、アクセス制御の設定を順番に確認します。

ポリシーの影響範囲を事前にテストするには、What Ifツールが有効です。このツールは、特定のユーザーがある条件でアクセスした場合にどのポリシーが適用されるかをシミュレーションできます。What Ifツールの利用は2025年のプレビュー以降220%増加しており、ポリシー変更前のテストとして定着しています。

デバイスの準拠状態の確認と修正

デバイスの非準拠が原因の場合、以下の手順で対処します。まず、Intuneポータルでデバイスの準拠状態を確認します。準拠していない項目(OSバージョン、暗号化、ウイルス対策など)を特定し、それぞれの要件を満たすようにデバイスを更新します。

Windowsデバイスの場合、OSのアップデートが準拠条件になっていることが多くあります。以下の手順でWindowsの更新を確認できます。

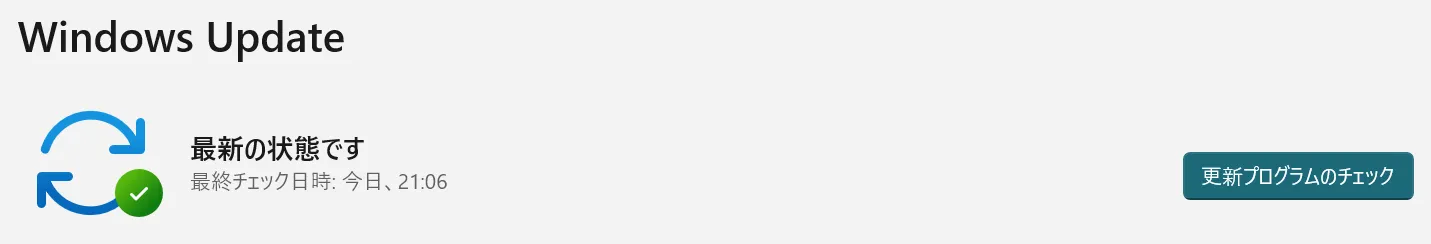

- 「設定」を開き、左のサイドバーの下にある「Windows Update」を選択します。

- 右上の「更新プログラムのチェック」をクリックし、画面の指示に従ってアップデートを実行します。

OSの更新が完了したら、Intuneポータルで「同期」を実行し、準拠状態が更新されるまで待ちます。準拠状態の反映には数分から最大1時間程度かかる場合があります。

ネットワーク環境の変更

ネームドロケーションによるブロックが原因の場合は、組織が定義した「信頼できる場所」に含まれるネットワークからアクセスすることで解決できます。具体的には、オフィスのネットワークに戻る、組織のVPNに接続する、または管理者にネームドロケーションの定義を拡張してもらうといった対応が有効です。

管理者側では、Microsoft Entra管理センターの「保護」→「条件付きアクセス」→「ネームドロケーション」から、信頼できるIPアドレス範囲を確認・更新できます。Azure Network Watcherの接続モニター機能を併用すれば、ネットワーク経路の問題も同時に切り分けられます。

MFA設定の完了

多要素認証が未設定であることが原因の場合、ユーザーはMFAの登録を完了する必要があります。Microsoft Authenticatorアプリのインストール、SMSまたは電話による認証の設定、セキュリティキーの登録など、組織が許可している認証方法でMFAを登録します。

管理者は、MFA登録キャンペーン機能を使って、未登録のユーザーにMFA登録を促すことができます。Phase 2の施行に備えて、サービスプリンシパルやマネージドIDを使った自動化処理の見直しも必要です。認証情報の安全な管理にはAzure Key Vaultの活用が推奨されます。

ブラウザデータの消去

ブラウザのキャッシュやCookieに古い認証情報が残っている場合、条件付きアクセスの評価が正しく行われないことがあります。特に、デバイスの準拠状態やMFAの完了状態が変更された後に、古いセッション情報が残っていると53003エラーが継続する場合があります。

Microsoft Edgeでブラウザのデータを消去する手順は以下の通りです。

- Microsoft Edgeを開き、画面の右上にある「...」(その他の操作)メニューをクリックします。

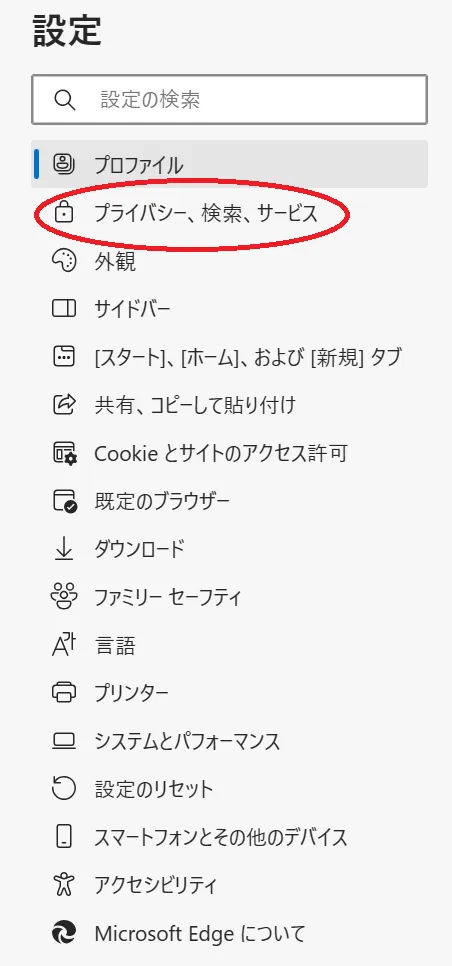

- メニューから「設定」を選択し、左側のナビゲーションパネルで「プライバシー、検索、サービス」をクリックします。

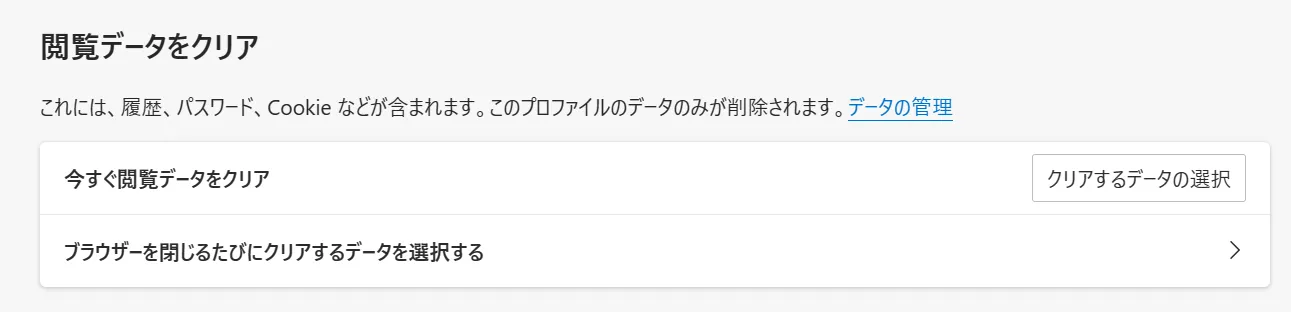

- 「閲覧データを消去する」セクションを探し、「クリアするデータの選択」をクリックします。

- 「キャッシュされた画像とファイル」および「Cookieと他のサイトデータ」のチェックボックスを選択し、「今すぐクリア」をクリックします。

ブラウザデータの消去後、ブラウザを一度完全に閉じてから再度開き、サインインをやり直してください。これにより、最新の認証情報とデバイス状態で条件付きアクセスの評価が行われます。

サービス依存関係の確認

サービス依存関係によるブロックが疑われる場合、サインインログで「アプリケーション」と「リソース」の両方を確認します。たとえば、アプリケーションが「Azure Portal」でリソースが「Azure Resource Manager」となっている場合、条件付きアクセスポリシーで両方のリソースを対象に含める必要があります。

Azure 53003エラーのトラブルシューティング手順

53003エラーが発生した場合、以下の4つのステップで体系的にトラブルシューティングを進めます。

Step 1 エラー画面の情報を記録する

53003エラーが表示されたら、まずエラー画面に表示されている情報を記録します。Webブラウザでのサインインの場合、エラーページに「詳細」リンクが表示されます。このリンクをクリックすると、Request ID(要求ID)、Correlation ID(相関ID)、タイムスタンプなどの技術情報が表示されます。

特にRequest IDは、サインインログで該当のイベントを特定するために必須の情報です。この情報をスクリーンショットやテキストで記録しておくことで、管理者への報告やサポートへの問い合わせが大幅に効率化されます。

Step 2 サインインログで条件付きアクセスの詳細を確認する

管理者権限を持つユーザーは、Microsoft Entra管理センターでサインインログを確認します。以下の手順で、53003エラーの具体的な原因を特定できます。

- Microsoft Entra管理センター(entra.microsoft.com)にレポート閲覧者以上の権限でサインインします。

- 「Entra ID」→「監視と正常性」→「サインインログ」に移動します。

- フィルターを追加して対象のイベントを絞り込みます。「ユーザー名」「日付」「条件付きアクセス(失敗のみ)」「相関ID」などのフィルターが有効です。

- 対象のサインインイベントを選択し、「条件付きアクセス」タブを開きます。ここで、どのポリシーが適用され、どの条件が満たされなかったかの詳細が表示されます。

- ポリシー名をクリックすると、ポリシーの設定画面に遷移し、設定内容を直接確認・編集できます。

サインインログの「条件付きアクセス」タブでは、左側にサインイン時に収集された情報(デバイスの状態、場所、クライアントアプリなど)、右側にポリシーの要件が表示されます。両者を比較することで、どの条件が満たされなかったかを正確に把握できます。詳しい確認手順は、Microsoftのサインインログでの条件付きアクセス確認ガイドに記載されています。

Step 3 What Ifツールでポリシーの影響をシミュレーションする

原因が特定できた後、ポリシーの変更を検討する場合はWhat Ifツールでシミュレーションを行います。Microsoft Entra管理センターの「条件付きアクセス」→「What If」で、特定のユーザー、アプリケーション、デバイス条件などを入力し、適用されるポリシーとその結果を事前に確認できます。

What Ifツールは、ポリシー変更が他のユーザーやシナリオに影響を与えないかを検証するために重要です。ポリシーの変更は影響範囲が大きいため、必ず事前にシミュレーションを実施してください。

Step 4 解決しない場合はサポートに問い合わせる

上記の手順で解決しない場合は、Azureサポートに問い合わせます。サポートリクエストには、Step 1で記録したRequest ID、タイムスタンプ、影響を受けているユーザーとリソースの情報を含めてください。これらの情報があることで、サポートチームが該当のサインインイベントを迅速に特定し、調査を進めることができます。

組織内のすべての管理者がロックアウトされた場合でも、Microsoftサポートに連絡することで条件付きアクセスポリシーの確認と更新を依頼できます。ただし、この対応には数営業日を要するため、後述する緊急アクセスアカウントの事前準備が重要です。

AI業務自動化ガイドのご案内

条件付きアクセスのトラブルシューティングで培ったEntra ID運用の知見は、AI業務自動化のセキュリティ設計にも活かせます。

- 条件付きアクセスポリシーの設計ノウハウを、AI導入時の認証・認可設計にも活用

- サインインログの分析経験を、AI業務自動化の監査・コンプライアンス設計にも展開

エラー対策の知見をAI業務自動化にも

Microsoft環境でのAI活用を徹底解説

条件付きアクセスのトラブルシューティングで培ったEntra ID運用の知見は、AI業務自動化のセキュリティ設計にも活かせます。220ページの実践ガイドで確認できます。

Azure 53003エラーを未然に防ぐベストプラクティス

53003エラーは、適切な事前準備によって発生頻度を大幅に削減できます。ここでは、条件付きアクセスの運用におけるベストプラクティスを4つの観点から解説します。

緊急アクセスアカウント(Break Glass)の設定

条件付きアクセスポリシーの設定ミスによって全管理者がロックアウトされるリスクに備え、最低2つの緊急アクセスアカウント(Break Glassアカウント)を作成し、すべての条件付きアクセスポリシーの除外対象に含めておくことが推奨されています。

緊急アクセスアカウントは通常の業務では使用せず、認証情報は物理的に安全な場所に保管します。これらのアカウントの使用はMicrosoft Sentinelなどの監視ツールでアラートを設定し、不正使用を検知できるようにしておくことが重要です。MicrosoftのEntra IDセキュリティベストプラクティスでも、緊急アクセスアカウントの設定は必須項目として記載されています。

レポート専用モードでの事前テスト

新しい条件付きアクセスポリシーを作成する際には、いきなり「有効」にするのではなく、まず「レポート専用」モードで展開することがベストプラクティスです。レポート専用モードでは、ポリシーの評価結果がサインインログに記録されますが、実際のアクセスはブロックされません。

これにより、ポリシーの影響範囲を実際のサインインデータで確認してから本番適用できます。想定外のユーザーがブロック対象になっていないか、業務に必要なアプリケーションが影響を受けていないかを、レポート専用モードの期間中に検証してください。

ユーザー種別ごとのポリシー設計

条件付きアクセスポリシーは、すべてのユーザーに同一のポリシーを適用するのではなく、ユーザー種別に応じて個別のポリシーを設計することが推奨されています。具体的には、全ユーザー共通のベースラインポリシー、管理者向けの強化ポリシー、一般ユーザー向けポリシー、ゲストユーザー向けポリシー、緊急アクセスアカウント用の除外ポリシーのように分類します。

このアプローチにより、管理者には厳格なセキュリティ要件(デバイス準拠 + MFA + 信頼できる場所からのアクセス)を適用しつつ、一般ユーザーには必要最小限の制約(MFAのみ)に留めるといった柔軟な運用が可能になります。

2026年3月のCA施行変更への事前対応

2026年3月27日から段階的に施行される条件付きアクセスの強化(OIDCスコープのバイパス修正)に備え、事前にポリシーの影響範囲を確認しておく必要があります。特に、「すべてのリソース」を対象としつつ特定のリソースを除外するポリシーを使用している場合、基本スコープ(openid、profile、email、offline_access、User.Read)のみを要求するクライアントが新たにCA評価の対象となります。

Azure Monitorのサインインログをレポート専用モードで分析し、影響を受けるユーザーやアプリケーションを特定してください。この変更は2026年6月まで段階的にロールアウトされるため、早めの検証と対応が重要です。詳細は4sysopsの解説記事でも確認できます。

Azure 53003エラーの注意点と実務での落とし穴

条件付きアクセスの運用では、設定時は正常に動作していても、環境変更やポリシー更新のタイミングで予期しない53003エラーが発生することがあります。ある日突然、これまでアクセスできていたリソースにアクセスできなくなった——そんな経験をしたことがある管理者やエンドユーザーは少なくないはずです。ここでは、実務で陥りやすい落とし穴を4つ紹介します。

-

全ユーザーロックアウト事故

条件付きアクセスポリシーのテスト中に「すべてのユーザー」「すべてのリソース」「アクセスのブロック」を設定してしまい、管理者を含む全ユーザーがAzure環境から締め出されるケースが報告されています。Japan Azure Identity Support Blogでは、「検証を実施していたところ、すべてのユーザーがブロックされてしまいました」という問い合わせに対し、「回避策はなく、解除に数営業日を要する」と回答しています。緊急アクセスアカウントの未設定が根本原因です。

-

サービス依存関係の見落とし

ユーザーが「Teamsにだけアクセスできない」と報告してきた場合、条件付きアクセスがブロックしているのはTeams自体ではなく、SharePointやExchange Onlineなどの依存リソースである可能性があります。サインインログで「アプリケーション」と「リソース」の両方を確認しないと、原因の特定に時間がかかります。

-

テナント間アクセスの条件付きアクセス

外部組織のリソースにアクセスする際にも、そのリソースが属するテナントの条件付きアクセスポリシーが適用されます。自社テナントのポリシーだけを確認しても解決しない場合は、アクセス先テナントのポリシーが原因である可能性を考慮する必要があります。サインインログの「基本情報」タブで、リソーステナントIDとホームテナントIDが異なるかどうかを確認してください。

-

隠れたテナント制限

すべての条件付きアクセスポリシーを削除しても53003エラーが続く場合があります。これは、Microsoft Entra IDがクライアント資格情報フロー(client credentials flow)に対して、CAポータルには表示されない既定の保護を適用しているためです。テナント制限が有効になっている場合、通常のCAポリシーとは別の経路でトークン発行がブロックされます。

Japan Azure Identity Support Blogの53003エラー解説記事では、エラー画面の「詳細」に表示されるRequest IDをサインインログの「要求ID」と照合することで、問題の特定を効率化する手順が詳しく紹介されています。過去のAzureの障害事例でも、条件付きアクセスの設定変更に起因するアクセス障害が報告されており、ポリシー変更時のリスク管理は不可欠です。

Azureサポートプランの料金比較

53003エラーが自力で解決できない場合や、全ユーザーロックアウトが発生した場合には、Microsoftの技術サポートへの問い合わせが必要になります。ここでは、2026年3月時点でのAzureサポートプランの料金と特徴を比較します。

以下の表で、5つのサポートプランの違いを整理しました。条件付きアクセスのトラブルシューティングでは、サインインログの分析やポリシーの最適化に関する技術支援が必要になることが多く、Standard以上のプランが推奨されます。

| プラン | 月額料金 | 技術サポート | 初期応答時間(重大度A) | 特徴 |

|---|---|---|---|---|

| Basic | 無料 | なし(課金・サブスクリプションのみ) | - | セルフサービスのドキュメントとコミュニティフォーラム |

| Developer | $29/月 | メールのみ(営業時間内) | - | 開発・テスト環境向け。本番環境には非推奨 |

| Standard | $100/月 | 電話・メール(24時間365日) | 1時間以内 | 本番環境の基本サポート。条件付きアクセスの問い合わせ対応可 |

| Professional Direct | $1,000/月 | 電話・メール(24時間365日)+ プロアクティブガイダンス | 1時間以内 | 専任サポートマネージャー、アーキテクチャレビュー |

| Unified Enterprise | 個別見積もり | 全Microsoft製品の統合サポート | 15分以内 | 指定テクニカルアカウントマネージャー、カスタマイズ可能 |

全ユーザーロックアウトのような緊急事態では、Standard以上のプランに加入していれば、重大度Aとして1時間以内の初期応答が得られます。一方、Basicプランでは技術サポートが利用できないため、コミュニティフォーラムでの自力解決に頼ることになります。組織の規模やAzure利用の重要度に応じて、適切なプランを選択してください。最新の料金情報はAzureサポートプランの公式ページで確認できます。

Azure 53003エラーのまとめ

本記事では、Azure 53003エラー(AADSTS53003)の原因と対処法について、7つの発生パターン、原因別の対処法、体系的なトラブルシューティング手順、そしてベストプラクティスを解説しました。

53003エラーは条件付きアクセスポリシーによるブロックを示すエラーであり、デバイスの非準拠、ネームドロケーション外からのアクセス、MFA未完了など、原因は多岐にわたります。2024年10月からのMFA必須化や2026年3月のCA施行変更により、今後も53003エラーの発生頻度は増加する見通しです。

しかし、実際のトラブルシューティングでは次のような状況で対応が遅れるケースが少なくありません。

- 53003エラーが出ているのに「パスワードが間違っている」と思い込み、パスワードリセットを繰り返してしまった

- リモートワーク導入後に53003エラーが急増したが、ネームドロケーションの定義を更新していなかった

- ポリシー変更をWhat Ifツールで事前検証せず、全社員がロックアウトされる障害を起こしてしまった

53003エラーに直面したら、まずMicrosoft Entra管理センターのサインインログで直近7日間の53003エラーを抽出し、「条件付きアクセス」タブでブロック理由を特定するのが最短ルートです。原因が判明したら本記事の原因別対処法に沿って修正します。エラーが0件であっても、レポート専用モードでポリシーの評価結果を確認し、2026年3月のCA施行変更に備えた事前検証を実施しておくことをお勧めします。

Azure Log Analyticsを活用すれば、サインインログの長期保存と詳細な分析が可能です。条件付きアクセスの運用を安定させるためにも、ログの蓄積と定期的なレビューを習慣化してください。

よくある詰まりポイント

MFA Phase 2対応をいつ始めるべきか

Phase 2ではCLI/APIアクセスにもMFAが必須になるため、サービスプリンシパルを含めた認証方式の棚卸しが必要です。影響範囲の調査だけでも1〜2週間かかるケースが多いため、CA施行変更の少なくとも1ヶ月前には着手してください。特にCI/CDパイプラインで使用しているサービスプリンシパルは漏れやすいため、Azure DevOpsやGitHub Actionsの接続設定も含めて確認することを推奨します。

ポリシー変更時のロックアウト事故を防ぐには

条件付きアクセスポリシーの変更は、必ずWhat Ifツールで影響範囲をシミュレーションしてから適用してください。さらに安全策として、管理者アカウント1つ以上を「緊急アクセスアカウント(Break Glass Account)」としてすべてのポリシーから除外しておくのが鉄則です。この設定がないまま全社ポリシーを変更すると、管理者自身もロックアウトされてMicrosoftサポートに連絡するしかなくなります。