この記事のポイント

Microsoft Sentinelは、クラウドネイティブのSIEMおよびSOARソリューション

企業のセキュリティ運用を効率化し、脅威検出から対応までを自動化

AIと機械学習を活用し、高度な脅威検出とインシデント応答を実現

データ量や種類に基づく柔軟な料金体系を提供し、コスト最適化が可能

実際の導入事例として、東洋エンジニアリング株式会社でのセキュリティ強化が紹介されている

Microsoft MVP・AIパートナー。LinkX Japan株式会社 代表取締役。東京工業大学大学院にて自然言語処理・金融工学を研究。NHK放送技術研究所でAI・ブロックチェーンの研究開発に従事し、国際学会・ジャーナルでの発表多数。経営情報学会 優秀賞受賞。シンガポールでWeb3企業を創業後、現在は企業向けAI導入・DX推進を支援。

企業のセキュリティ対策は日々高度化するサイバー脅威に対抗し続けなければならず、そのために膨大なデータの監視と分析が不可欠です。

そこで注目されるのがMicrosoftが提供するSIEM(Security Information and Event Management)とSOAR(Security Orchestration Automated Response)を統合したクラウドネイティブソリューション、「Microsoft Sentinel」です。

本記事では、Azure Sentinelの概要や提供する機能、具体的な利点、導入に至るプロセス、実用事例まで、この革新的なセキュリティサービスを総合的に解説します。

さらに、複雑な料金体系を分かりやすく説明し、企業がいかにしてAzure Sentinelを有効活用し、セキュリティ運用を自動化しコストを最適化できるかについても紹介します。

Azureの基本知識や料金体系、利用方法についてはこちらの記事で詳しく解説しています。

➡️Microsoft Azureとは?できることや各種サービスを徹底解説

目次

Microsoft Sentinelとは?

Microsoft Sentinel は、Microsoftが提供するクラウドネイティブのSIEM(Security Information and Event Management)およびSOAR(Security Orchestration Automated Response)ソリューションです。

企業のセキュリティ運用センター(SOC)を効率化し、セキュリティインシデントの検出から対応までを自動化することで、脅威に迅速かつ知的に対処するために設計されています。

元々はAzure Sentinelとして知られていましたが、Microsoft Sentinelはクラウド上で実装されたSIEMシステムの新たな進化形とも言えます。

Microsoft Sentinelの役割

Microsoft Sentinelをイメージすると、インターネット上の脅威や不正な活動を監視し、それらに対応するためのクラウドサービスといえます。企業や組織が使う多くのコンピューターやプログラムから情報を集めて、その情報を分析します。

もし何か怪しい動きや攻撃の兆候を見つけたら、それをリアルタイムで知らせ、どのように対処すればいいかのアドバイスを提供します。

つまり、インターネットの世界で企業を守るための監視員のような役割 を果たすサービスです。

Azureの広範なインフラと統合することで、オンプレミスの環境だけでなく、マルチクラウドやハイブリッド環境におけるセキュリティ管理を強化することができます。

組織のセキュリティ姿勢を強化し、コンプライアンス要件に対応することもMicrosoft Sentinelの重要な役目です。

【関連記事】

➡️Azureのセキュリティ対策を徹底解説!主要機能や製品、導入事例も

Microsoft Sentinelの基本機能

Microsoft Sentinelは、セキュリティ運用チームに必要不可欠な包括的な機能を提供し、組織が脅威やインシデントに対応する能力を向上させます。

ここでは、Microsoft Sentinelによって提供されるコア機能とそのビジネス上の利点について掘り下げてみましょう。

データ収集と管理

Microsoft Sentinelは、様々なデータ源からのセキュリティデータ(ログファイル、ネットワークデータ、アプリケーションのイベントなど)を集約し、それらを一元管理します。

これにより、データの可視性が向上し、脅威ハンティングやインシデント調査の際、迅速な分析が可能になります。

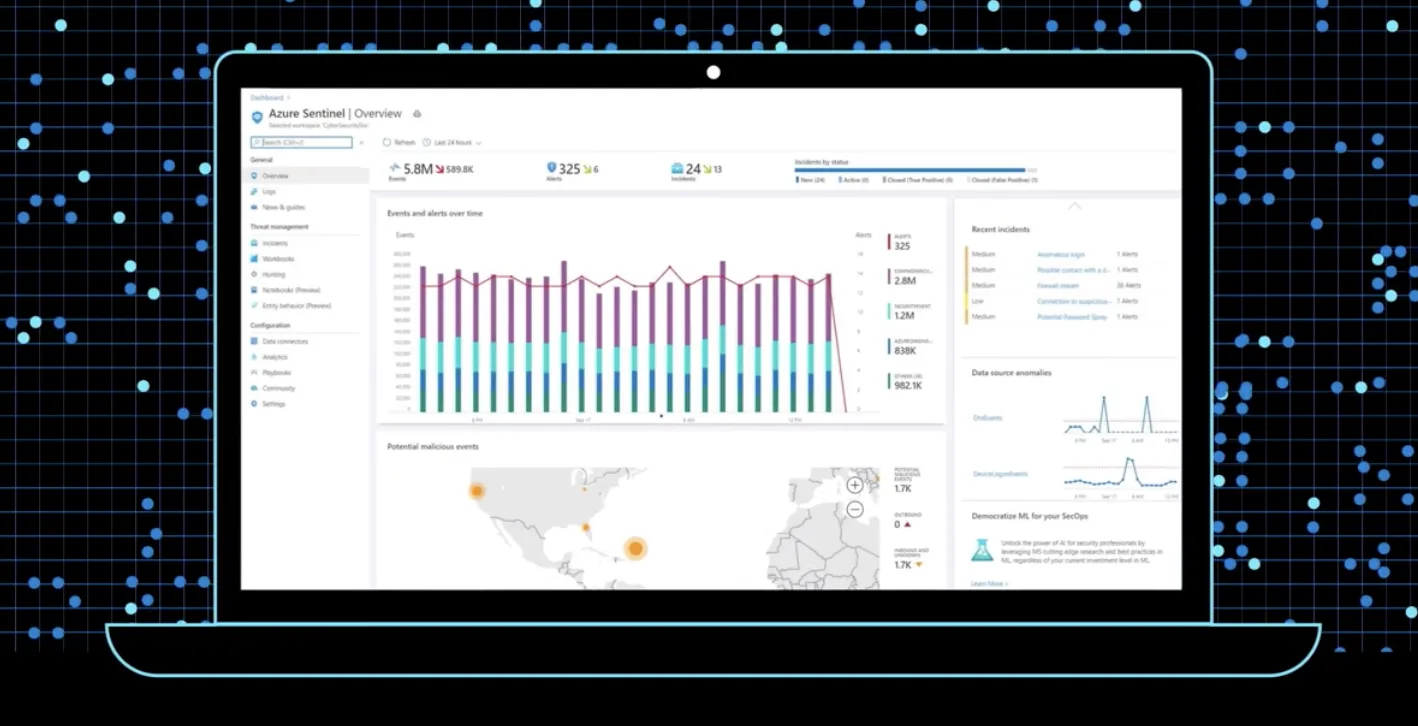

Microsoft Sentinel管理画面 引用:Microsoft

アラートおよびイベントの相関

Microsofte Sentinelは、異なるシステムやアプリケーションからのアラートとイベントデータに関する相関を行い、真の脅威を効果的に特定できるようにします。

シンプルなポリシーから複雑なビヘイビアル分析に至るまで、幅広い検出ルールを活用することができます。

脅威インテリジェンスフィード

Microsofte Sentinelは、マイクロソフト独自の脅威インテリジェンス情報や、サードパーティの脅威フィードと統合し、現在発生している攻撃キャンペーンや悪意のあるアクターに関する情報に基づいて脅威を検出します。

自動応答とオーケストレーション

セキュリティインシデントが検出された際、Microsoft Sentinelは関連するプロセスを自動化するためのSOAR機能を提供します。

これにはプレイブックの作成が含まれ、迅速かつ一貫した対応を可能にします。

アドバンストアナリティクスと機械学習

Microsoft Sentinelはアドバンストアナリティクスを使用して、従来の検出方式では見過ごされがちな複雑な脅威パターンを特定します。

また、機械学習アルゴリズムを活用してアラートの偽陽性を減らし、効率的なアラートトリアージをサポートします。

これらの機能は、効率的なセキュリティオペレーションを実現するための基盤を提供し、SOCのリソースをより戦略的なタスクに集中させるため、ビジネスにとって大きな利点となります。

Microsoft Sentinelを導入することで、企業はセキュリティの監視、識別、対応プロセスにおいて最先端のクラウドテクノロジーを利用することが可能となり、ガバナンスとコンプライアンスの強化にも寄与します。

Microsoft Sentinelの特徴

Microsoft Sentinelの特徴をまとめています。

Microsoft Sentinelのイメージ 引用:Microsoft

セキュリティ運用と自動化

企業のセキュリティ運用に対するチャレンジとしては、増大するセキュリティアラートの数と複雑さ、限られた人的リソース、及び継続的な脅威への迅速な対応の必要性があります。

Microsoft Sentinelはこれらの課題に対して、エンドツーエンドのセキュリティオペレーションを自動化する能力を提供します。

脅威検出と対応

オンプレミス、クラウド、ハイブリッド環境を通じて、潜在的なセキュリティ脅威を検出する能力は事業の継続性を守る上で不可欠です。

Microsofte Sentinelは脅威インテリジェンスと高度なアナリティクスを提供し、これらの脅威をリアルタイムで特定し、インシデント対応のガイドラインに基づいた対策を講じます。

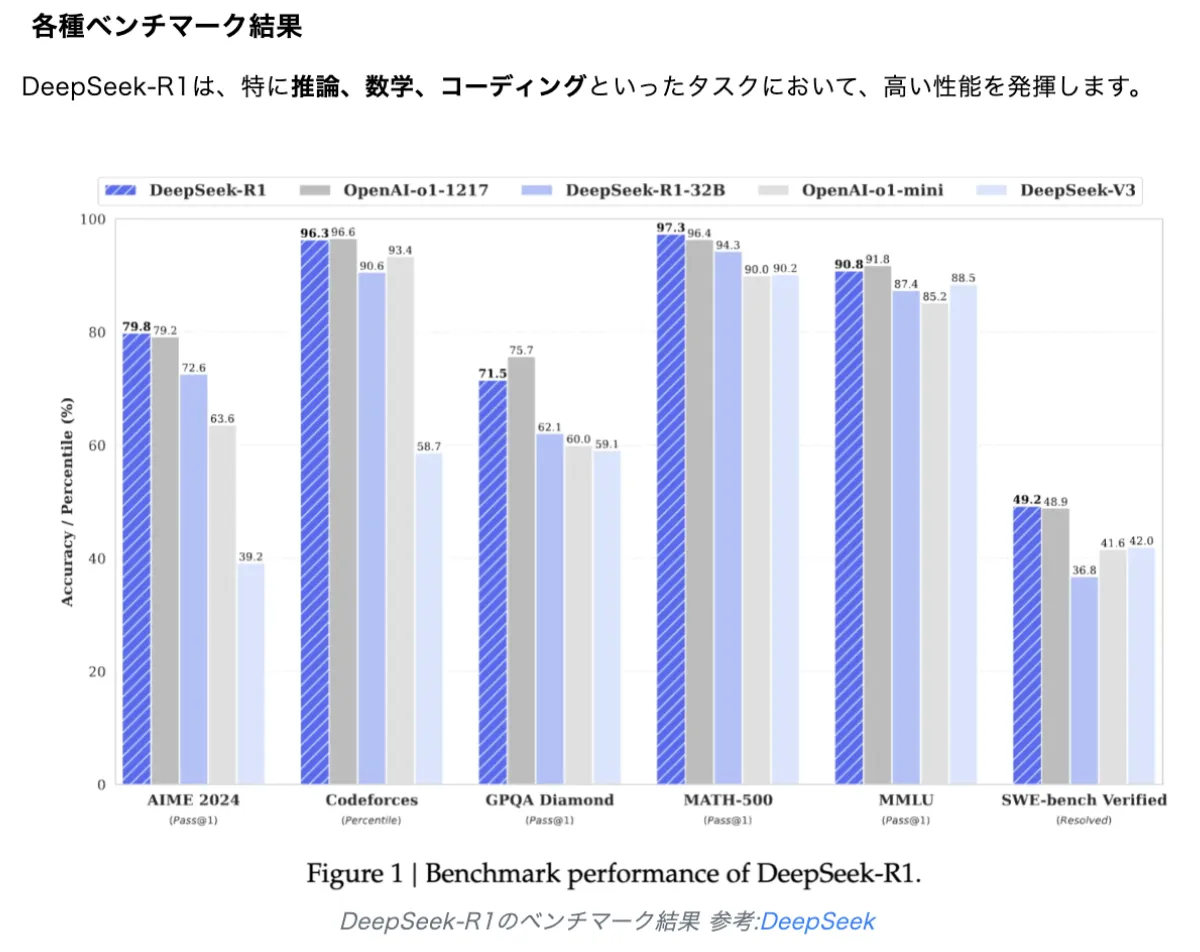

AIと機械学習

AIと機械学習はMicrosoft Sentinelが先進的な脅威検出とインシデント応答を実行するのに役立つテクノロジーです。

機能的な例としては、アラートの偽陽性を減らすための機械学習アルゴリズムや、疑わしい行動パターンに基づいて脅威を特定するビヘイビアル分析が含まれます。

Azure Sentinelの料金体系

Microsoft Sentinelの料金体系は、収集されるデータの量やストレージの使用量、及び使用される特定の機能に基づいています。

料金は通常、データ量ごとにスケールし、保管するデータの期間やサイズに応じて課金されます。

Microsoft Sentinelの価格体系は、主に取り込まれるデータの量と種類に基づいています。

Microsoft Sentinelの料金体系

1.データの種類

-

Analytics ログ

セキュリティ関連の価値が高いデータ。完全な分析、アラート、クエリ制限が可能。 -

Basic ログ

通常のセキュリティデータ。詳細分析やアラートのサポートは限定的。

2.課金方法

-

従量課金制

実際に取り込まれたデータ量に基づいて課金。 -

コミットメントレベル

事前に定められたデータ量に基づいて固定料金で課金。割引が適用される。

課金体系と価格 (従量課金制とコミットメントレベル)

| コミットメントレベル | 1日あたりの価格 (¥) | GBあたりの有効価格 (¥/GB) | 従量課金制に対する節約額 (%) |

|---|---|---|---|

| 従量課金制 | - | 938 | 該当なし |

| 100 GB | 64,562 | 645 | 31% |

| 200 GB | 119,527 | 597 | 36% |

| 300 GB | 174,493 | 581 | 38% |

| ... | ... | ... | ... |

| 50,000 GB | 22,378,727. | 447.58 | 52% |

参考:Microsoftからご確認ください。

Basic ログの料金

- Basic ログ分析

取り込まれたデータの GB あたり ¥185.033 - 基本的なログ検索クエリ

スキャンされたデータの GB あたりの ¥1.0914

ログデータの保持とアーカイブ

- 保持期間

最初の90日間は無料でデータを保持。その後は、最大2年間、標準のAzure Monitorの価格に従って課金。

- アーカイブ

最大7年間データを保存。アーカイブされたログの検索にはスキャンされたデータに対してコストが発生。

ジョブの検索とログデータ復元

- ジョブの検索

スキャンされたデータの GB あたりの ¥1.0906 - ログデータ復元

¥21.812/GB/日

【関連記事】

➡️Azureの料金体系を解説!サービスごとの料金例や確認方法も紹介

Microsoft Sentinelの活用方法

Microsofte Sentinelの導入と日常運用は組織のセキュリティ体制を強化し、セキュリティ運用を自動化するために重要なステップです。

ここでは、Microsoft Sentinelを実際の環境に設置し、適切に管理するための具体的な手順について詳しく説明します。

環境構築とデータソースの接続

Microsoft Sentinelを活用する最初のステップは、Azure環境内にセンチネルインスタンスを作成することから始まります。

作成したら、オンプレミスのシステム、クラウドアプリケーション、および他のセキュリティソリューションからのログデータとイベント情報を収集できるようにデータコネクタを設定します。

データソースの種類や数量に応じた詳細な接続手順と推奨される設定についても取り上げ、それぞれのデータソースの接続がセキュリティインサイトの包括的なビューをどのように提供するかを説明します。

セキュリティポリシーとプレイブックの構築

有効なセキュリティ運用体制を構築するためには、明確なセキュリティポリシーおよび応答プロセスが不可欠です

Microsoft Sentinelでは、プレイブックと呼ばれる自動化された応答シナリオを構築することができます。

Microsoft Sentinelの導入事例の紹介

実際の組織がどのようにMicrosoft Sentinelを活用しているかについての事例を共有します。

東洋エンジニアリング株式会社の事例

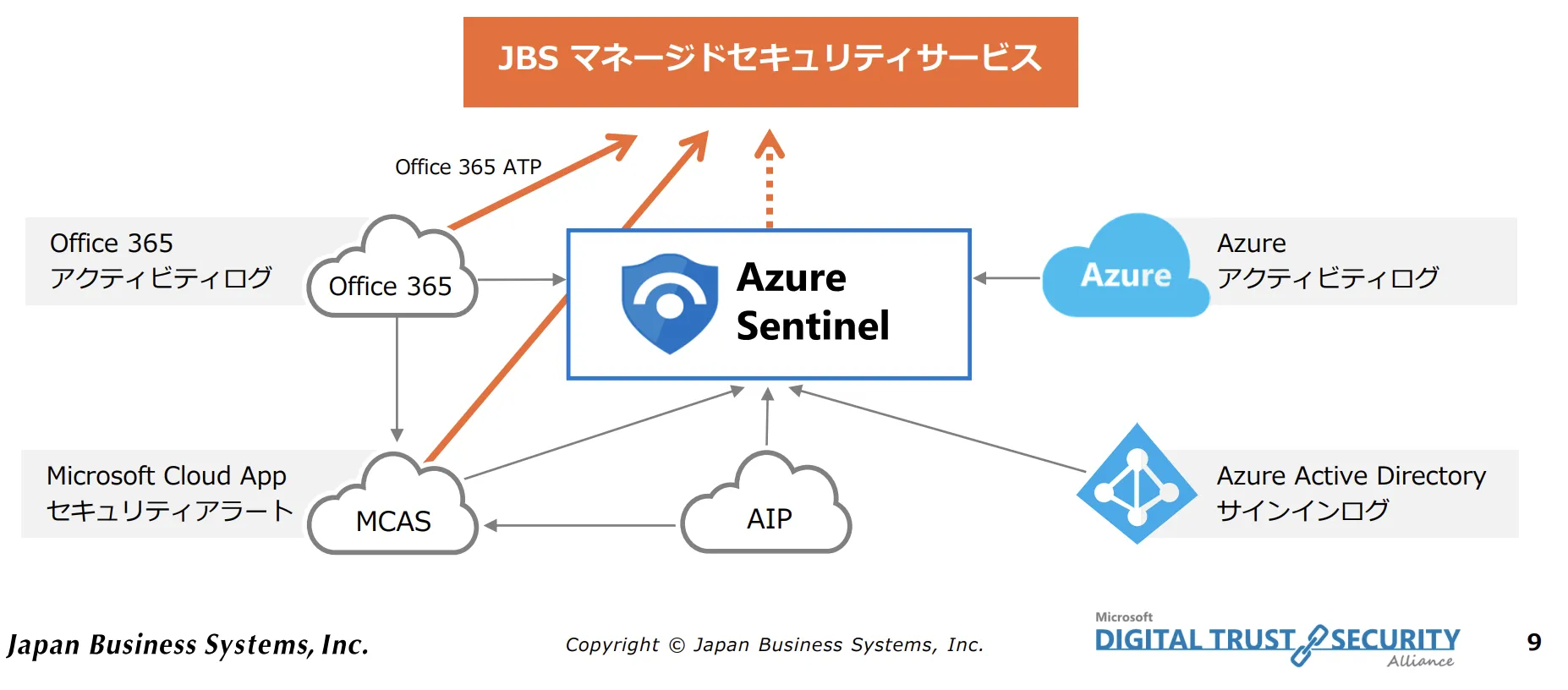

将来的にMicrosoft Office製品で作られたデータのセキュリティ対策が必要になるため、親和性を考慮してMicrosoft 365セキュリティ製品が選定されました。

東洋エンジニアリング株式会社では、この製品の導入により、なりすましやフィッシングの可視化、不審なOffice 365アクティビティの捕捉、パスワード不要のファイル暗号化が可能となり、社内に専門のセキュリティチームを置く必要がなくなりました。

セキュリティ構築例

まとめ

今後も、Microsoft SentinelはクラウドセキュリティとAIの進化に伴って、その能力を拡張していくことが予想されます。

AIと機械学習はさらに高度化し、新たな脅威検出パターンの発見や、より精密な応答メカニズムの開発に貢献するでしょう。

また、セキュリティインシデントに対するプロアクティブな防御戦略を必要とする企業の増加に伴い、Microsoft Sentinelの役割はより重要性を増すと考えられます。コストと運用の最適化に関する新たな方法論も登場し、Microsoft Sentinelをより広範囲にわたって活用する推進力となることが期待されます。